Sur 91,000 les attaques contre l'infrastructure de l'IA ont été documentées lors d'une attaque synchronisée contre le déploiement de l'intelligence artificielle en octobre 2025 à janvier 2026. La télémétrie de sécurité recueillie à partir des capteurs Honeypot du monde entier valide l'existence de deux attaques structurées ciblant les vulnérabilités de falsification de requêtes côté serveur et sondant les grandes interfaces de modèles de langage.. Le niveau de sophistication et d’organisation de ces attaques suggère que les acteurs de la menace ont donné la priorité à la sécurité du déploiement de l’IA comme cible clé..

Les chercheurs qui suivent l'activité d'analyse d'Internet ont remarqué que les attaquants ciblaient l'infrastructure d'IA exposée., Intégration API, et interfaces de gestion de modèles. Contrairement aux attaques d'analyse classiques, Les attaques contre l'infrastructure d'IA ont été structurées et optimisées pour la collecte de données et leur exploitation potentielle..

Augmentation des attaques contre les infrastructures d'IA confirmée par la surveillance des renseignements sur les menaces

Les analystes des renseignements sur les menaces ont découvert plus de 91,000+ sessions malveillantes sur les réseaux de capteurs distribués, qui est l’une des attaques les plus ciblées contre l’infrastructure d’IA à ce jour. Ces informations ont été collectées via une infrastructure de pot de miel conçue pour imiter les services d'IA et les points de terminaison d'API vulnérables..

Entre octobre 2025 et début janvier 2026, des acteurs malveillants ont mené des enquêtes ciblées sur l'infrastructure de l'IA dans des régions géographiquement diverses. Ces données indiquent que les acteurs malveillants ne sondent plus les surfaces d'attaque de l'IA, mais les exploitent activement dans le cadre d'attaques de reconnaissance et d'exploitation.. Deux campagnes distinctes ont été identifiées sur la base de ces données:

- Une campagne d'attaque SSRF structurée ciblant les mécanismes de requêtes sortantes

- Une attaque de reconnaissance des points de terminaison LLM à grande échelle ciblant la compatibilité des API commerciales

Ces deux campagnes illustrent une nouvelle orientation vers l’exploitation systématique des vulnérabilités de sécurité du déploiement de l’IA..

Hébergement Web WordPress

À partir de 3,99 $/mois

La campagne SSRF: Tirer parti des intégrations Model Pull et Webhook

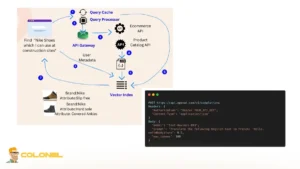

La première vague d'attaques sur l'infrastructure de l'IA était centrée sur les vulnérabilités de falsification de requêtes côté serveur introduites dans les surfaces d'attaque du déploiement de l'IA.. SSRF permet à des acteurs malveillants de contraindre un serveur à effectuer des requêtes sortantes non autorisées, exploiter efficacement l’infrastructure compromise comme proxy pour la reconnaissance ou la validation des attaques de rappel.

La campagne d'attaque a ciblé deux principaux vecteurs d'attaque:

Abus de traction du modèle Ollama

Les attaquants ont injecté des URL de registre malveillantes dans les déploiements d'Ollama, exploiter sa fonctionnalité d'extraction de modèle. En manipulant les emplacements des sources du modèle, les adversaires ont déclenché des requêtes HTTP sortantes vers une infrastructure contrôlée par l'attaquant.

Cette technique confirme que les attaques contre les infrastructures d'IA ciblent de plus en plus les mécanismes de la chaîne d'approvisionnement des modèles plutôt que uniquement les points de terminaison des API.. Parce que de nombreux opérateurs d'IA autorisent la récupération dynamique de modèles, une validation insuffisante des URL de registre crée un point d'exposition direct SSRF.

2. Manipulation des webhooks Twilio

Les intégrations Twilio ont également été abusées en modifiant les paramètres MediaUrl dans les configurations de webhook SMS.. Cela a obligé les systèmes backend à lancer des requêtes sortantes vers des domaines malveillants..

Serveur VPS pas cher

À partir de 2,99 $/mois

La campagne SSRF a culminé pendant la période de Noël, générateur 1,688 séances dans un créneau de 48 heures. Analystes identifiés 62 adresses IP sources à travers 27 pays, indiquant fortement VPS-automatisation basée sur une infrastructure de botnet traditionnelle plutôt que sur une infrastructure de botnet traditionnelle.

Un détail notable était l’utilisation répétée de l’infrastructure de rappel OAST de ProjectDiscovery.. Les frameworks OAST sont généralement utilisés pour les tests de sécurité, mais dans ce contexte, ils ont été exploités pour valider les rappels SSRF réussis à grande échelle. Cela suggère que des opérateurs de type chapeau gris ou des participants au bug bounty pourraient mener des opérations d'analyse industrialisées..

Reconnaissance des points de terminaison LLM à grande échelle: 80,469 Séances en 11 Jours

La deuxième campagne, plus alarmante, a commencé en décembre 28, 2025, ciblage des points de terminaison de grands modèles de langage exposés. Sur onze jours, deux adresses IP dédiées orchestrées 80,469 sessions sondant les services d’IA pour détecter les erreurs de configuration et l’exposition aux proxys.

Les attaquants ont testé la compatibilité entre les formats d'API de type OpenAI et Google Gemini., sonder systématiquement les modèles, y compris:

- GPT-4o

- Claude

- Lama

- Recherche profonde

- Gémeaux

- Mistral

- Qwen

- Grok

Les sondes ont utilisé des requêtes inoffensives telles que « Combien d'États y a-t-il aux États-Unis ??» pour éviter de déclencher les systèmes de détection d’anomalies. Cette approche d'empreintes digitales a permis aux attaquants d'identifier des modèles réactifs sans générer de signatures de charge utile malveillantes évidentes..

Hébergement VPS Windows

Remote Access & Full Admin

L'infrastructure derrière cette campagne est liée à des adresses IP précédemment associées à l'activité d'exploitation CVE., totalisant plus de 4 millions d'accès aux capteurs sur les ensembles de données de suivi historiques. La discipline opérationnelle suggère que la reconnaissance alimente des pipelines de monétisation ou de courtage d'accès plus importants..

Ces résultats confirment que les attaques contre les infrastructures d'IA incluent désormais la reconnaissance systématique des points de terminaison LLM comme tactique principale.. (Vérifier Réparation de site Web piraté)

Pourquoi la sécurité du déploiement de l'IA est-elle désormais une cible privilégiée?

L'infrastructure d'IA présente une surface d'attaque particulièrement attrayante pour plusieurs raisons:

- Les services d'IA fonctionnent souvent avec des privilèges API élevés

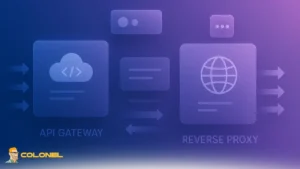

- Les points de terminaison du modèle sont fréquemment exposés via des proxys inverses

- Les développeurs donnent la priorité aux fonctionnalités plutôt qu'aux contrôles de sortie réseau renforcés.

- L'extraction de modèles et les intégrations de webhooks étendent la connectivité sortante

Contrairement aux applications Web traditionnelles, Les déploiements d'IA combinent des passerelles API, registres de modèles, intégrations tierces, et demandes sortantes automatisées. Cette complexité en couches augmente le risque de mauvaise configuration.

À mesure que la sécurité du déploiement de l’IA évolue, les attaquants s’adaptent clairement plus rapidement que de nombreuses organisations ne peuvent mettre en œuvre des contrôles défensifs.

« GreyNoise observé sur 91,000 sessions d'attaque ciblant l'infrastructure d'IA entre octobre 2025 et janvier 2026, révélant des campagnes coordonnées de reconnaissance et d’exploitation SSRF. »_GrisBruit

Indicateurs selon lesquels votre environnement peut être ciblé

Les organisations exploitant une infrastructure d’IA doivent surveiller les signes suivants d’exploitation active:

- Requêtes HTTP sortantes inattendues provenant des services d'extraction de modèles

- Recherches DNS vers les domaines de rappel liés à OAST

- Sondage à haute fréquence des points de terminaison LLM à partir de clusters ASN limités

- Requêtes API répétées de faible complexité sur plusieurs familles de modèles

- Commutation rapide des requêtes compatible OpenAI et au format Gemini

Ces comportements sont fortement corrélés aux attaques sur les infrastructures d'IA observées entre octobre 2025 et janvier 2026.

Mesures défensives pour atténuer les attaques contre les infrastructures d’IA

La vague de plus de 91,000 Les attaques contre les infrastructures d’IA mettent en évidence un besoin urgent de mesures pratiques, défenses en couches. Parce que les campagnes observées combinaient l’exploitation du SSRF avec la reconnaissance systématique des points finaux du LLM, les organisations doivent renforcer à la fois les contrôles sortants et les protections au niveau des API. La sécurité du déploiement de l'IA ne peut plus se concentrer uniquement sur le filtrage entrant; les abus sortants sont devenus un principal vecteur de risque.

Vous trouverez ci-dessous des actions défensives ciblées alignées sur les tactiques documentées dans ces campagnes..

Appliquer des restrictions strictes en matière d'extraction de modèles

La fonctionnalité d'extraction de modèle sans restriction augmente l'exposition aux abus de SSRF. Les organisations doivent limiter les registres de modèles externes à l'aide de listes autorisées et désactiver la récupération dynamique de modèles dans les environnements de production lorsque cela est possible..

Traitez les sources de modèles comme faisant partie de la chaîne d'approvisionnement logicielle. Restreindre l'endroit où les systèmes d'IA peuvent récupérer des modèles réduit considérablement la surface d'attaque exploitée lors des récentes attaques contre l'infrastructure d'IA..

Implémenter le filtrage de sortie

Parce que les attaques SSRF reposent sur des rappels sortants forcés, le filtrage des sorties est essentiel. Le trafic HTTP et HTTPS sortant des services AI doit être limité aux destinations approuvées uniquement..

Le blocage des domaines de validation de rappel connus au niveau DNS et la surveillance des modèles de trafic sortant inhabituels peuvent immédiatement perturber les tentatives d'exploitation basées sur SSRF..

Appliquer une limitation de débit intelligente

La campagne de reconnaissance LLM reposait sur des sondages à grand volume mais à faible bruit. La limitation du débit de base peut ne pas détecter cette activité.

Les organisations doivent appliquer des contrôles de taux clés par IP et par API, tout en surveillant les invites répétitives de faible complexité sur plusieurs points de terminaison du modèle. La référence comportementale est essentielle pour détecter la reconnaissance sans charges utiles malveillantes évidentes.

Renforcez les passerelles API et les proxys inverses

Les déploiements d'IA exposent fréquemment les points de terminaison du modèle via des proxys inverses. Ces passerelles doivent appliquer une authentification stricte et éviter de révéler les métadonnées du modèle via des réponses d'erreur détaillées.

Les services LLM internes ne doivent jamais être directement accessibles sur Internet. Limiter l’exposition réduit la probabilité d’un dénombrement automatisé.

Surveiller les modèles de sondage multimodèles

La deuxième campagne a démontré des tests systématiques sur les formats d'API compatibles OpenAI et de style Gemini.. Les équipes de sécurité doivent alerter en cas de tentatives rapides de changement de modèle et de requêtes répétées entre familles..

De tels schémas sont de solides indicateurs d’une reconnaissance qui alimente des attaques plus larges sur les infrastructures d’IA..

Implications stratégiques pour l'écosystème de l'IA

Le 91,000+ Les attaques enregistrées contre les infrastructures d'IA démontrent un tournant dans la façon dont les acteurs de la menace perçoivent les systèmes d'intelligence artificielle.. Les services d'IA ne sont plus des cibles expérimentales; ils sont désormais intégrés aux flux de travail de reconnaissance professionnels.

La maturité opérationnelle de ces campagnes indique que les données de reconnaissance peuvent alimenter la récolte d'accréditations., Marchés de revente de clés API, ou opérations de mouvement latéral dans les environnements d'entreprise.

Organisations déployant des services LLM (Vérifiez Colonelserver LLMVPS), plateformes d'hébergement de modèles, ou les applications intégrées à l'IA devraient traiter les attaques contre l'infrastructure de l'IA comme une menace continue., catégorie de menace industrialisée plutôt que des événements d’analyse isolés.

Foire aux questions

Que sont les attaques contre l'infrastructure de l'IA?

Les attaques sur les infrastructures d'IA font référence à des tentatives d'exploitation coordonnées ciblant les déploiements d'IA., y compris les abus de SSRF, points de terminaison LLM exposés, et intégrations d'API mal configurées.

Pourquoi les points de terminaison LLM sont-ils ciblés?

Les points de terminaison LLM exposent souvent des API d'IA commerciales ou des modèles internes qui peuvent être abusés pour l'accès aux données., Vol de clé API, ou utilisation informatique non autorisée.

Quel est l'impact de SSRF sur les déploiements d'IA?

SSRF permet aux attaquants de forcer les serveurs IA à initier des connexions sortantes, exposant potentiellement les services de métadonnées, API internes, ou validation de l'infrastructure de rappel.

Les fournisseurs commerciaux d’IA ont-ils été directement violés?

Les preuves actuelles indiquent une reconnaissance des déploiements exposés ou mal configurés plutôt que des violations confirmées des principaux fournisseurs d'IA..

Quelle est la mesure d’atténuation immédiate la plus efficace?

La mise en œuvre d'un filtrage de sortie strict et d'une limitation de débit sur les points de terminaison d'IA permet la réduction la plus rapide de l'exposition..