Docker & La sécurité des conteneurs Kubernetes est la pratique structurée de protection des images de conteneurs, couches d'orchestration, et environnements d'exécution contre les vulnérabilités, mauvaises configurations, et menaces actives tout au long du cycle de vie des conteneurs. Alors que les organisations s'appuient de plus en plus sur des conteneurs pour leurs applications cloud natives évolutives, comprendre Docker & La sécurité des conteneurs Kubernetes n'est plus facultative; c’est fondamental pour protéger les infrastructures, données, et l'intégrité des applications.

Comprendre Docker & Sécurité des conteneurs Kubernetes

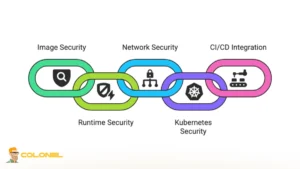

Docker & La sécurité des conteneurs Kubernetes est une stratégie de sécurité à plusieurs niveaux qui couvre la création d'images, configuration de l'orchestration, et protection d'exécution dans les environnements de production. Lorsque vous l'implémentez correctement, vous protégez trois domaines interconnectés:

- La chaîne d'approvisionnement de l'image du conteneur

- Le plan de contrôle et les charges de travail Kubernetes

- La couche d'exécution du runtime

La faiblesse dans un domaine affecte directement les autres. Une image Docker vulnérable déployée dans un cluster Kubernetes mal configuré crée une exposition à un risque exponentiel. Docker & La sécurité des conteneurs Kubernetes garantit que les deux couches sont renforcées et surveillées en permanence pour empêcher tout mouvement latéral, élévation de privilèges, et exfiltration de données.

Le paysage de la sécurité des conteneurs dans les environnements cloud modernes

La sécurité des conteneurs s'inscrit dans une dynamique écosystème cloud natif où les applications sont décomposées en microservices et déployées rapidement. Cette vitesse introduit l'agilité mais élargit également considérablement la surface d'attaque..

Les conteneurs partagent les noyaux hôtes, s'appuyer sur des images en couches, et dépendent de packages tiers. Les clusters Kubernetes exposent les API, gérer les comptes de service, et contrôler les politiques de mise en réseau. Chacun de ces éléments introduit des considérations de sécurité qui nécessitent une configuration délibérée et une validation continue.. Comme Mohammad-Ali A.’Rabbin explique dans ResearchGate:

Hébergement Web WordPress

À partir de 3,99 $/mois

« La sécurité des conteneurs s'apparente à la sécurisation d'un bâtiment: points d'entrée solides, contrôle d'accès intelligent, et une surveillance constante sont toutes nécessaires.

Cette analogie montre pourquoi Docker & La sécurité des conteneurs Kubernetes doit garantir l'intégrité au moment de la construction, gouvernance de l'orchestration, et visibilité d'exécution simultanément.

Principes fondamentaux de la sécurité des conteneurs Docker

La sécurité des conteneurs Docker se concentre principalement sur l'intégrité des images, discipline de configuration, et le durcissement des démons. Chaque conteneur déployé hérite de son plan de l'image. Une seule image défectueuse peut reproduire les vulnérabilités sur des dizaines, voire des centaines d'instances en cours d'exécution..

Ces domaines déterminent collectivement si votre application conteneurisée démarre sa vie dans un état sécurisé..

Sécurisation des images de base et des dépendances

Docker & La sécurité des conteneurs Kubernetes nécessite un contrôle strict sur les images de base et les dépendances des applications, car elles représentent les points d'entrée les plus courants pour les vulnérabilités.. Chaque image Docker part d'une couche de base telle qu'Ubuntu, Alpin, ou nœud, et ces couches contiennent souvent des CVE connus.

Serveur VPS pas cher

À partir de 2,99 $/mois

En utilisant le :latest le tag introduit l'imprévisibilité. Il peut intégrer des modifications non testées ou des vulnérabilités nouvellement révélées sans avertissement.. Plutôt, vous devez épingler les images sur des versions explicites telles que node:18.17.1-alpine pour maintenir des builds déterministes et des mises à jour contrôlées.

Les dépendances open source introduisent une exposition supplémentaire. Les gestionnaires de paquets aiment npm, pépin, et Maven incorporer fréquemment des bibliothèques tierces pouvant contenir des failles exploitables. Une analyse continue de la sécurité des conteneurs est essentielle pour détecter et résoudre ces problèmes avant le déploiement..

Prévenir les erreurs de configuration des fichiers Docker

Docker & La sécurité des conteneurs Kubernetes dépend également fortement de la conception disciplinée du Dockerfile. Des erreurs de configuration apparemment mineures peuvent produire des failles de sécurité importantes. Considérez toujours:

| Mauvaise configuration | Description | Atténuation |

| Exécuter des conteneurs en tant que root | Les conteneurs Docker s'exécutent avec root par défaut. Si compromis, les attaquants peuvent obtenir un accès au niveau de l'hôte. | Créez et passez à un utilisateur non root à l'aide de la directive USER. |

| Secrets de codage en dur | Intégration de clés API, informations d'identification de la base de données, ou des jetons dans les images les expose en permanence. | Utilisez des systèmes de gestion de secrets ou injectez des secrets via des variables d'environnement au moment de l'exécution. |

| Capacités excessives du noyau | Les conteneurs dotés de fonctionnalités de noyau inutiles violent le moindre privilège et augmentent les risques s'ils sont compromis.. | Supprimez les fonctionnalités inutiles et limitez explicitement l’élévation des privilèges. |

Sécuriser le démon Docker

Le démon Docker lui-même est une cible de grande valeur au sein de Docker & Sécurité des conteneurs Kubernetes. Si exposé ou mal configuré, il peut accorder aux attaquants un contrôle total sur le système hôte.

Le montage du socket Docker à l'intérieur de conteneurs crée un risque grave car il fournit efficacement un contrôle au niveau racine du environnement hôte. Cette pratique doit être évitée à moins que cela ne soit absolument nécessaire et protégée par des contrôles d'accès stricts.. Les contrôles essentiels pour maintenir l'intégrité du démon incluent:

- Configuration TLS appropriée

- Exposition restreinte aux API

- Accès administratif réduit

Meilleures pratiques de sécurité des conteneurs Kubernetes

Kubernetes introduit de puissantes capacités d'automatisation mais augmente également la complexité, ce qui peut amplifier les erreurs de configuration.

Hébergement VPS Windows

Remote Access & Full Admin

La sécurité des conteneurs Kubernetes se concentre sur la gestion des identités, isolation de la charge de travail, et restrictions au niveau du pod.

Contrôle d'accès et authentification basés sur les rôles

Docker & La sécurité des conteneurs Kubernetes nécessite un contrôle granulaire sur qui peut accéder aux ressources du cluster et quelles actions ils peuvent effectuer. Le contrôle d'accès basé sur les rôles doit toujours être activé pour définir des autorisations explicites pour les utilisateurs et les comptes de service..

Le respect du principe du moindre privilège garantit que les identités reçoivent uniquement les autorisations requises pour leurs responsabilités opérationnelles.. Les comptes trop autorisés représentent un vecteur d’attaque important.

Des mécanismes d’authentification forts tels que OIDC ou SAML intégration avec des fournisseurs d'identité de confiance, améliorer la posture de sécurité du cluster. Les fichiers de jetons statiques et les systèmes d'authentification faibles augmentent l'exposition et doivent être évités..

Espace de noms et isolation du réseau

Par défaut, La mise en réseau Kubernetes permet une communication illimitée de pod à pod au sein d'un cluster. Docker & La sécurité des conteneurs Kubernetes doit donc appliquer l'isolement via des espaces de noms et des politiques réseau..

Les espaces de noms créent une segmentation logique entre les applications, environnements, ou des équipes. Ils réduisent le risque d'interférences involontaires entre applications..

Les politiques réseau agissent comme des pare-feu au niveau du pod. Une configuration de refus par défaut, où le trafic est bloqué sauf autorisation explicite, établit une base de sécurité solide. Cette approche minimise les opportunités de mouvement latéral en cas de compromis.

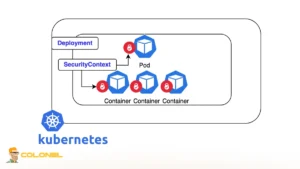

Contexte de sécurité des pods et contrôles des conteneurs

Les contextes de sécurité des pods fournissent des fonctionnalités de configuration granulaires dans Docker & Cadres de sécurité des conteneurs Kubernetes. Ces paramètres déterminent les ID utilisateur, identifiants de groupe, et paramètres de privilèges aux niveaux du pod et du conteneur.

Vous devez appliquer l'exécution non root en utilisant exécuterEn tant qu'utilisateur directives et désactivez l'élévation de privilèges en définissant AllowPrivilegeEscalation à faux. En plus, les capacités inutiles doivent être abandonnées pour s'aligner sur les principes du moindre privilège.

La gestion de ces configurations sur de grands clusters peut devenir un défi opérationnel. Les plateformes de gestion de la posture de sécurité dans le cloud peuvent automatiser l'analyse et mettre en évidence les écarts par rapport aux meilleures pratiques..

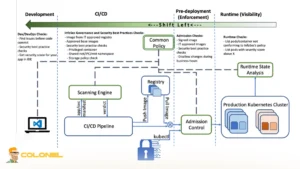

Analyse de la sécurité des conteneurs et gestion des vulnérabilités

La sécurité n'est pas statique; de nouveaux CVE émergent quotidiennement, et les images auparavant sécurisées peuvent devenir vulnérables au fil du temps. L'analyse de la sécurité des conteneurs s'intègre aux pipelines CI/CD pour détecter les vulnérabilités avant que les images n'atteignent la production.. Cette approche « shift-left » réduit les coûts de remédiation et empêche les déploiements vulnérables.

L'analyse du registre garantit que les images stockées dans des référentiels tels qu'AWS ECR, Centre Docker, ou GCR sont surveillés en permanence. Lorsque de nouvelles vulnérabilités sont révélées, les outils de numérisation peuvent alerter les équipes même si les images étaient auparavant considérées comme sûres.

Pour un aperçu actualisé des outils émergents, vous pouvez consulter des analyses telles que Top Container Scanning Tools dans 2025, qui évalue les capacités d'analyse modernes et les fonctionnalités de priorisation contextuelle.

Comme souligné dans les discussions de l’industrie, la priorisation contextuelle est de plus en plus critique. Les outils doivent déterminer si une vulnérabilité est réellement exploitable dans votre contexte d'exécution plutôt que de se fier uniquement aux scores de gravité..

Le rôle de la sécurité des conteneurs d'exécution

La sécurité des conteneurs d'exécution se concentre sur la détection des comportements anormaux dans les conteneurs actifs. Il surveille les appels système, activité du réseau, et modifications de fichiers pour identifier les modèles suspects.

Cette couche fonctionne comme une surveillance en temps réel de votre environnement conteneurisé. Sans visibilité d'exécution, les organisations n’ont pas la capacité de répondre efficacement aux menaces en constante évolution. Des solutions de sécurité d'exécution efficaces fournissent:

- Prise en charge étendue des langues et du système d'exploitation: L'outil doit analyser tous les langages de programmation et les systèmes d'exploitation de base de votre pile, assurer une visibilité complète plutôt qu’une couverture partielle.

- Intégration CI/CD: Intégration transparente dans GitHub Actions, Pipelines GitLab, ou d'autres workflows CI garantissent que les vulnérabilités sont détectées avant que le code ne soit fusionné dans les branches de production.

- Analyse du registre: La surveillance continue des registres de conteneurs garantit que les nouvelles vulnérabilités sont signalées même après la création des images..

- Priorisation contextuelle: Des outils avancés évaluent l’exploitabilité au sein de votre environnement, réduire le bruit et améliorer l’efficacité de l’assainissement.

- Détection de mauvaise configuration: Au-delà des CVE, les scanners doivent détecter les erreurs de configuration de sécurité telles que l'exécution root, privilèges excessifs, ou secrets intégrés.

Cadre étape par étape pour la mise en œuvre de Docker & Sécurité des conteneurs Kubernetes

Pour établir un Docker mature & Stratégie de sécurité des conteneurs Kubernetes, vous devez aborder les phases suivantes dans l'ordre, s'assurer que chaque couche renforce la suivante.

- Sécurisez le processus de création d’images

Vous commencez par renforcer vos Dockerfiles, épingler les versions de l'image de base, éliminer les paquets inutiles, et application de l'exécution non root. L'analyse automatisée de la sécurité des conteneurs doit être intégrée aux pipelines CI/CD pour détecter les vulnérabilités avant que les artefacts n'atteignent les registres.. - Renforcez le registre de conteneurs

Votre registre doit appliquer des politiques de contrôle d'accès, surveillance des vulnérabilités, et normes d'immuabilité. L'analyse du registre garantit que les CVE nouvellement divulgués sont détectés même après la publication de l'image. Cette étape renforce l’intégrité de la chaîne d’approvisionnement. - Appliquer les contrôles d'accès Kubernetes

Vous devez configurer le contrôle d'accès basé sur les rôles avec des politiques de moindre privilège pour les utilisateurs et les comptes de service.. L'intégration de l'authentification Kubernetes aux fournisseurs d'identité d'entreprise réduit le recours aux jetons statiques et améliore la traçabilité.. - Appliquer la segmentation et l'isolation du réseau

Implémentez des espaces de noms pour séparer les environnements et définissez des politiques réseau strictes pour empêcher la communication sans restriction entre les pods.. Une approche de refus par défaut garantit que seuls les flux de trafic explicitement autorisés entre les charges de travail. - Activer Surveillance du temps d'exécution et réponse aux incidents

Les outils de sécurité des conteneurs d'exécution surveillent les anomalies comportementales telles que les tentatives d'élévation de privilèges ou les connexions réseau sortantes inattendues.. Les capacités d’alerte en temps réel et de journalisation médico-légale améliorent la détection et le confinement.

Cette méthodologie en couches garantit à Docker & La sécurité des conteneurs Kubernetes ne se limite pas à l'analyse au moment de la construction, mais évolue vers un cycle de vie de protection continu..

Leçons concrètes tirées des incidents de sécurité des conteneurs

Docker & Les meilleures pratiques en matière de sécurité des conteneurs Kubernetes sont souvent façonnées par des incidents très médiatisés qui révèlent des faiblesses systémiques..

Le 2020 La violation de Tesla Kubernetes a démontré comment les tableaux de bord Kubernetes exposés sans authentification peuvent permettre aux attaquants de déployer des charges de travail de cryptomining. Cet incident souligne l'importance d'une authentification forte et de restrictions d'accès au cluster. Comme le Documentation Kubernetes souligne:

« RBAC est un mécanisme efficace pour contrôler l'accès aux ressources. »

Cela renforce le rôle central de la gouvernance des identités dans la sécurité des conteneurs.

Feuille de route stratégique pour la maturité à long terme de la sécurité des conteneurs

Docker & La sécurité des conteneurs Kubernetes évolue à mesure que la maturité organisationnelle augmente. Une feuille de route par étapes permet d'aligner les améliorations de la sécurité avec la capacité opérationnelle.

- La première phase se concentre sur l’hygiène fondamentale: numérisation d'images, Application du RBAC, et l'isolation de l'espace de noms.

- La phase deux intègre l'application automatisée des politiques, Analyse du pipeline CI/CD, et surveillance du registre.

- La phase trois introduit une surveillance avancée du temps d'exécution, priorisation contextuelle, et gestion continue de la posture.

En progressant progressivement, les organisations réduisent leur exposition aux risques tout en conservant leur agilité de développement.

Réflexions finales sur la sécurisation des environnements conteneurisés modernes

Docker & La sécurité des conteneurs Kubernetes n'est pas une tâche de configuration unique mais une discipline opérationnelle continue qui intègre un développement sécurisé, orchestration contrôlée, et surveillance continue du temps d'exécution. Quand ces couches fonctionnent ensemble, ils créent un modèle de défense résilient, capable de s'adapter aux menaces émergentes.

Les organisations qui considèrent la sécurité des conteneurs comme une responsabilité du cycle de vie plutôt que comme une case à cocher de conformité réduisent considérablement la probabilité de violation.. En combinant des images durcies, gouvernance de cluster contrôlée, et visibilité d'exécution, vous établissez une posture de sécurité mature alignée sur les architectures cloud natives modernes.

Foire aux questions sur Docker & Sécurité des conteneurs Kubernetes

Qu'est-ce que Docker & Sécurité des conteneurs Kubernetes?

Docker & La sécurité des conteneurs Kubernetes fait référence à la protection complète des images de conteneurs, couches d'orchestration, et environnements d'exécution pour prévenir les vulnérabilités, mauvaises configurations, et menaces actives.

Pourquoi la sécurité d'exécution est-elle nécessaire si les images sont numérisées?

La sécurité d'exécution détecte les vulnérabilités du jour zéro et les anomalies comportementales que l'analyse statique ne peut pas identifier avant le déploiement..

Comment RBAC améliore-t-il la sécurité de Kubernetes?

RBAC applique le contrôle d'accès selon le moindre privilège, limiter ce que les utilisateurs et les comptes de service peuvent effectuer au sein du cluster.

Quel est le plus grand risque lié à la sécurité des conteneurs Docker?

L'exécution de conteneurs en tant que root et l'intégration de secrets dans des images restent parmi les failles de sécurité les plus critiques et les plus courantes..

À quelle fréquence les images de conteneurs doivent-elles être analysées?

Les images des conteneurs doivent être analysées en continu pendant la CI/CD et périodiquement dans les registres pour détecter les vulnérabilités nouvellement révélées..