La virtualisation joue un rôle essentiel dans les infrastructures informatiques modernes, faire de la sécurité une préoccupation majeure pour les organisations exécutant plusieurs charges de travail sur du matériel partagé. Parmi les hyperviseurs disponibles, La virtualisation KVM est souvent mise en avant pour ses mécanismes d'isolation puissants et son intégration étroite avec le noyau Linux.. En tirant parti des fonctionnalités de sécurité éprouvées au niveau du noyau, il aide à réduire les surfaces d'attaque tout en maintenant des performances et une stabilité élevées. Comprendre le fonctionnement de ces protections intégrées est essentiel pour évaluer si elles répondent aux exigences de sécurité des environnements d'entreprise et cloud..

Principales fonctionnalités de sécurité de la virtualisation KVM

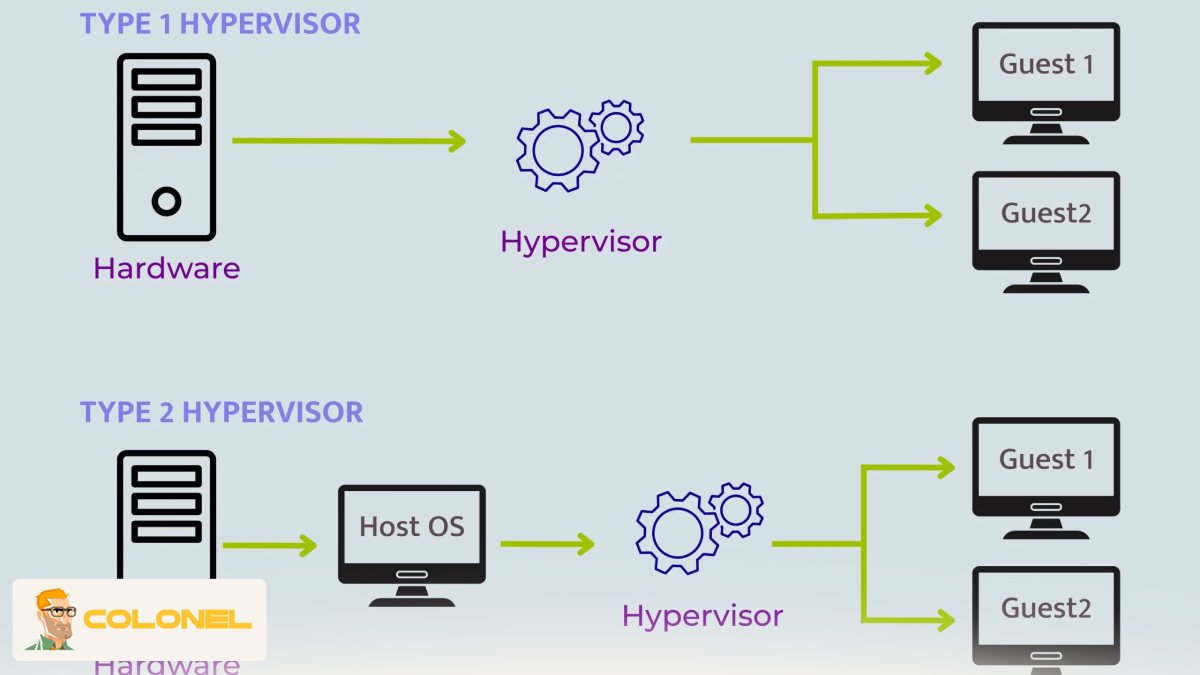

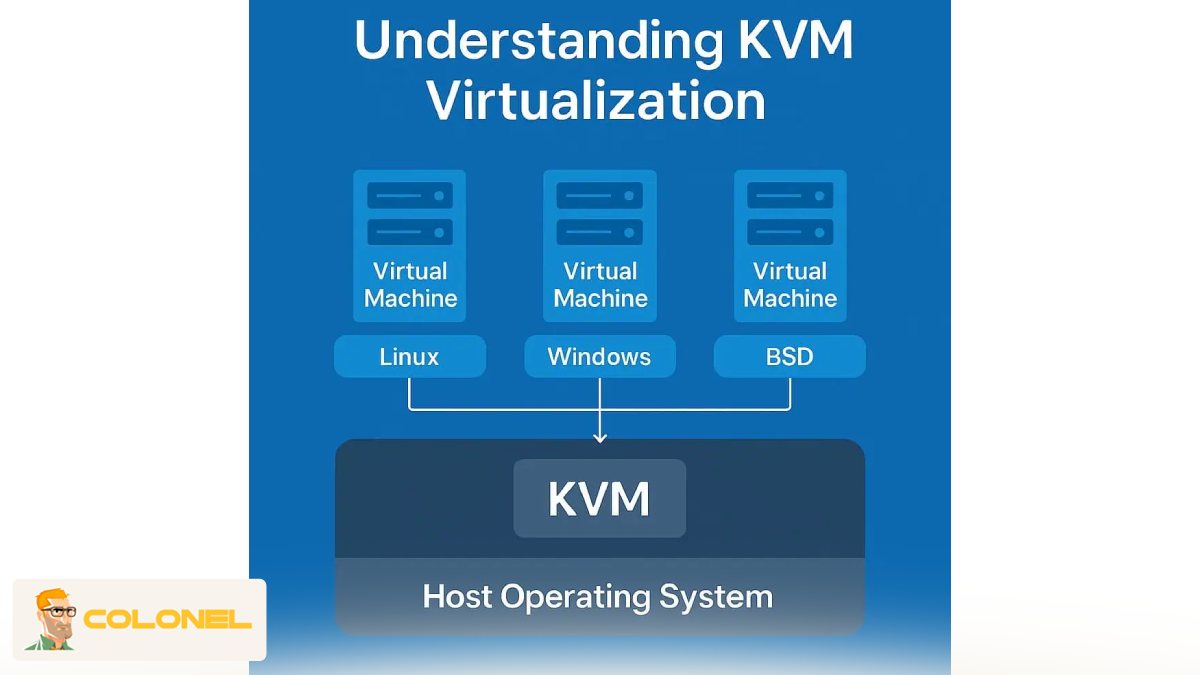

L'une des raisons les plus importantes pour lesquelles les entreprises choisissent d'utiliser des hyperviseurs basés sur le noyau pour leur infrastructure informatique actuelle est la sécurité.. La virtualisation KVM est un hyperviseur basé sur le noyau, ce qui signifie qu'il est intégré directement au noyau Linux. C'est un avantage majeur de la virtualisation KVM par rapport aux autres hyperviseurs, qui fonctionnent dans un environnement autonome. Cela signifie que la virtualisation KVM a l'avantage de bénéficier de décennies de développement en matière de sécurité., essai, et audit. Au lieu de développer ses propres fonctionnalités de sécurité, La virtualisation KVM utilise les fonctionnalités de sécurité du noyau Linux, qui incluent l'isolation des processus, gestion de la mémoire, et séparation des privilèges.

Une autre fonctionnalité de sécurité importante de la virtualisation KVM est que les machines virtuelles sont traitées comme des processus Linux classiques.. Cela signifie que chaque machine virtuelle possède son propre espace d'adressage, qui est isolé des autres. C'est un avantage majeur de la virtualisation KVM, car une machine virtuelle compromise ne peut pas affecter les autres machines virtuelles.

Comment la virtualisation KVM garantit une forte isolation entre les machines virtuelles

L'épine dorsale d'une solution de virtualisation sécurisée est l'isolation, et la virtualisation KVM ne fait pas exception, avoir excellé dans ce domaine grâce à l'utilisation à la fois de logiciels et de matériel. Au niveau matériel, Les extensions de virtualisation du processeur telles qu'Intel VT-x et AMD-V garantissent une forte isolation entre les systèmes d'exploitation invités et l'hôte.. Ces extensions garantissent que les instructions privilégiées exécutées dans une machine virtuelle sont exécutées en toute sécurité par l'hyperviseur sans compromettre le système d'exploitation hôte..

Du côté des logiciels, Linux’Les groupes de contrôle et les espaces de noms garantissent qu'une machine virtuelle ne consomme pas une quantité excessive de temps CPU., mémoire, et bande passante E/S, évitant ainsi un déni de service. La mémoire est isolée à l'aide de tables de pages fantômes ou de tables de pages étendues, permettant ainsi à une machine virtuelle d'accéder uniquement à la mémoire qui lui est attribuée. Cette forte couche d'isolation rend extrêmement difficile pour un utilisateur de tenter une attaque entre VM..

Hébergement Web WordPress

À partir de 3,99 $/mois

KVM vs autres hyperviseurs: Ce qui est plus sécurisé?

Lors de la comparaison des hyperviseurs, la sécurité est rarement déterminée par une seule fonctionnalité. La virtualisation KVM est souvent évaluée aux côtés d'alternatives telles que VMware ESXi, Microsoft Hyper-V, et Xen. Chaque plateforme a des atouts, mais la nature open source de KVM et l'intégration du noyau Linux offrent des avantages distincts. Les vulnérabilités de sécurité sont découvertes et corrigées rapidement grâce à une communauté mondiale de contributeurs et de chercheurs en sécurité..

Le tableau suivant met en évidence les principales différences de sécurité entre les hyperviseurs populaires:

| Hyperviseur | Modèle de sécurité | Transparence des correctifs | Surface d'attaque |

|---|---|---|---|

| KVM | Isolation basée sur le noyau Linux | Entièrement transparent, communauté auditée | Minimal |

| VMware ESXi | Micro-noyau propriétaire | Mises à jour contrôlées par le fournisseur | Faible |

| Hyper-V | Basé sur le noyau Windows | Mises à jour contrôlées par le fournisseur | Moyen |

| Xen | Micro-noyau avec dom0 | Source ouverte, mais complexe | Moyen |

Même si les solutions propriétaires peuvent offrir de solides garanties de sécurité, la capacité d'inspecter, audit, et personnaliser les contrôles de sécurité rend KVM particulièrement attrayant pour les organisations ayant des exigences strictes de conformité ou de personnalisation.

Rôle du noyau Linux dans la sécurité de la virtualisation KVM

Le noyau Linux joue un rôle essentiel dans le mécanisme de sécurité adopté par la virtualisation KVM. Contrairement à d'autres outils de virtualisation, KVM n'est pas une entité distincte; c'est un module du noyau. Cela signifie qu'il hérite de toutes les améliorations de sécurité apportées au noyau Linux.. Cela inclut la randomisation de la disposition de l'espace d'adressage, même page fusionnant pour le noyau, et répartiteurs de mémoire.

Les systèmes de contrôle d'accès obligatoires tels que SELinux et AppArmor s'ajoutent également au mécanisme de sécurité adopté par le système de virtualisation KVM.. Ces systèmes imposent des politiques strictes qui dictent la manière dont une machine virtuelle peut interagir avec le système hôte.. Cela inclut l'utilisation du système de fichiers, utilisation de l'appareil, et communication des processus. Le fait que ce mécanisme soit implémenté au niveau du noyau signifie que toute tentative d'un pirate informatique pour subvertir le système doit cibler les parties les plus protégées du système..

Serveur VPS pas cher

À partir de 2,99 $/mois

Risques de sécurité courants dans KVM et comment les atténuer

Aucune plateforme de virtualisation n'est entièrement à l'abri des risques de sécurité, et la virtualisation KVM ne fait pas exception. Une mauvaise configuration reste la source de vulnérabilités la plus courante. Interfaces de gestion exposées, authentification faible, et les versions logicielles obsolètes peuvent toutes créer des points d'entrée pour les attaquants.. En plus, les ressources partagées telles que les couches de réseau et de stockage peuvent introduire des risques indirects si elles ne sont pas correctement segmentées.

Le tableau ci-dessous présente les risques courants et les stratégies d'atténuation pratiques.:

| Risque | Description | Stratégie d'atténuation |

|---|---|---|

| Échapper à la VM | Invité accédant aux ressources de l'hôte | Mises à jour régulières, extensions matérielles |

| Réseau mal configuré | Accès au trafic non autorisé | Segmentation du réseau, pare-feu |

| Contrôle d'accès faible | Abus de privilèges | Accès basé sur les rôles, MFA |

| Hôte non corrigé | Vulnérabilités connues exploitées | Gestion automatisée des correctifs |

La gestion de ces risques nécessite une combinaison de contrôles techniques, surveillance, et des pratiques opérationnelles disciplinées plutôt que de se fier uniquement aux paramètres par défaut.

Meilleures pratiques pour renforcer la sécurité de la virtualisation KVM

Pour renforcer la sécurité de la virtualisation KVM, il est important de suivre les meilleures pratiques de mesures de sécurité de défense en profondeur depuis la couche matérielle jusqu'à la couche de gestion de la pile de virtualisation. Il est important de noter d’abord que le renforcement de la sécurité d’un système est un processus continu et non une configuration ponctuelle..

Les meilleures pratiques pour renforcer la sécurité de la virtualisation KVM incluent:

Hébergement VPS Windows

Remote Access & Full Admin

- Restreindre l'accès aux outils de gestion de l'hyperviseur et à l'API à l'aide d'une authentification forte et d'un contrôle d'accès basé sur les rôles

- Application des correctifs de sécurité au système d'exploitation hôte et à la pile de virtualisation dès qu'ils sont disponibles

- Application d'un contrôle d'accès obligatoire pour restreindre les interactions entre les machines virtuelles et les ressources du système d'exploitation hôte

Performances par rapport. Sécurité: Des compromis sont-ils impliqués dans la virtualisation KVM ??

Les améliorations de sécurité entraînent souvent des problèmes liés aux performances, en particulier dans les environnements denses. Cependant, La virtualisation KVM a été développée pour résoudre ce problème en déplaçant le fardeau de la sécurité du processeur vers le matériel.. Ceci est assuré par les extensions de virtualisation du processeur, Prise en charge de l'IOMMU, et pilotes paravirtualisés.

Dans certains cas, l'activation de fonctionnalités de sécurité avancées telles que la mémoire cryptée ou l'isolation des E/S peut entraîner une dégradation mineure des performances. Néanmoins, cet effet est négligeable par rapport aux avantages offerts par les éléments de sécurité. Les applications modernes ne sont pas affectées par la dégradation des performances lorsque les meilleures pratiques sont utilisées.

KVM est-il suffisamment sécurisé pour les environnements d'entreprise et cloud?

Pour répondre aux besoins des grandes entreprises et des environnements cloud, une plateforme de virtualisation doit pouvoir évoluer tout en offrant la sécurité nécessaire tout en respectant diverses exigences réglementaires. La virtualisation KVM a déjà été testée dans ce domaine en étant adoptée par divers grands environnements de cloud et d'hébergement. Sa prise en charge de divers outils d'automatisation et systèmes d'orchestration permet aux organisations d'appliquer des politiques de sécurité sur des milliers de machines virtuelles..

En termes de diverses normes de conformité telles que l'ISO 27001, PCI DSS, et SOC 2, une plate-forme de virtualisation basée sur KVM peut être entièrement conforme si elle est correctement configurée. Son support pour les outils de surveillance personnalisés, systèmes de journalisation, et les systèmes de détection d'intrusion facilitent l'alignement de la sécurité de la plateforme de virtualisation sur celle de l'organisation dans son ensemble..

Cas d'utilisation réels de KVM dans des environnements de haute sécurité

La sécurité réelle de la virtualisation KVM peut être mieux comprise à travers ses cas d'utilisation réels.. La virtualisation KVM est utilisée dans les agences gouvernementales, organismes financiers, et les fournisseurs de télécommunications. Le fait que la virtualisation KVM soit un produit open source permet à ces organisations d'auditer son code source, personnaliser les correctifs, et utilisent des noyaux renforcés pour répondre à leurs besoins de sécurité spécifiques.

Certains des cas d'utilisation courants de la virtualisation KVM dans des environnements de haute sécurité incluent:

- Isoler les environnements de traitement des paiements des environnements publics

- Implémentation d'environnements multi-locataires avec des exigences de séparation des données

- Implémentation d'environnements informatiques confidentiels avec protection matérielle de la mémoire

Verdict final: Dans quelle mesure la virtualisation KVM est-elle sécurisée 2026?

À l'avenir, La virtualisation KVM reste l'une des options les plus sécurisées et les plus stables pour un hyperviseur. La sécurité de KVM s'améliore constamment avec l'évolution du noyau Linux. Il bénéficie également de corrections rapides de vulnérabilités et d'une prise en charge matérielle croissante.. Bien qu'aucun système ne soit complètement sécurisé, KVM offre un mélange équilibré de transparence, performance, et la sécurité.

Dans 2026, pour les organisations recherchant une solution de virtualisation répondant aux attentes actuelles en matière de sécurité, KVM est un excellent choix pour l'avenir. C'est une excellente base pour une infrastructure cloud, du petit cloud privé aux cloud d'entreprise à grande échelle ou aux cloud publics.