Docker & Kubernetes-Containersicherheit ist die strukturierte Vorgehensweise zum Schutz von Container-Images, Orchestrierungsebenen, und Laufzeitumgebungen vor Schwachstellen, Fehlkonfigurationen, und aktive Bedrohungen über den gesamten Container-Lebenszyklus hinweg. Da Unternehmen zunehmend auf Container für skalierbare Cloud-native Anwendungen angewiesen sind, Docker verstehen & Die Sicherheit von Kubernetes-Containern ist nicht mehr optional; Es ist von grundlegender Bedeutung für den Schutz der Infrastruktur, Daten, und Anwendungsintegrität.

Docker verstehen & Kubernetes-Containersicherheit

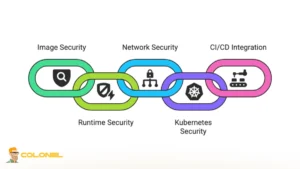

Docker & Kubernetes-Containersicherheit ist eine mehrschichtige Sicherheitsstrategie, die sich über die Image-Erstellung erstreckt, Orchestrierungskonfiguration, und Laufzeitschutz in Produktionsumgebungen. Wenn Sie es richtig umsetzen, Sie schützen drei miteinander verbundene Domänen:

- Die Container-Image-Lieferkette

- Die Kubernetes-Steuerungsebene und Workloads

- Die Laufzeitausführungsebene

Schwächen in einem Bereich wirken sich direkt auf die anderen aus. Ein anfälliges Docker-Image, das in einem falsch konfigurierten Kubernetes-Cluster bereitgestellt wird, führt zu einer exponentiellen Risikoexposition. Docker & Die Kubernetes-Containersicherheit stellt sicher, dass beide Schichten gehärtet und kontinuierlich überwacht werden, um seitliche Bewegungen zu verhindern, Eskalation von Privilegien, und Datenexfiltration.

Die Container-Sicherheitslandschaft in modernen Cloud-Umgebungen

Die Containersicherheit unterliegt einer Dynamik Cloud-natives Ökosystem wo Anwendungen in Microservices zerlegt und schnell bereitgestellt werden. Diese Geschwindigkeit führt zu Agilität, erweitert aber auch die Angriffsfläche erheblich.

Container teilen sich Host-Kernel, Verlassen Sie sich auf mehrschichtige Bilder, und sind auf Pakete von Drittanbietern angewiesen. Kubernetes-Cluster stellen APIs bereit, Dienstkonten verwalten, und kontrollieren Sie Netzwerkrichtlinien. Jedes dieser Elemente führt zu Sicherheitsüberlegungen, die eine bewusste Konfiguration und fortlaufende Validierung erfordern. Als Mohammad-Ali A’râbi erklärt in ReasearchGate:

WordPress-Webhosting

Ab 3,99 $/Monat

„Containersicherheit ähnelt der Sicherung eines Gebäudes: starke Einstiegspunkte, Intelligente Zugangskontrolle, und ständige Überwachung sind erforderlich.“

Diese Analogie verdeutlicht, warum Docker & Die Sicherheit von Kubernetes-Containern muss sich mit der Build-Time-Integrität befassen, Orchestrierungs-Governance, und Laufzeitsichtbarkeit gleichzeitig.

Grundlagen der Docker-Containersicherheit

Die Sicherheit von Docker-Containern konzentriert sich hauptsächlich auf die Image-Integrität, Konfigurationsdisziplin, und Daemon-Hardening. Jeder bereitgestellte Container erbt seinen Entwurf vom Image. Ein einzelnes fehlerhaftes Image kann Schwachstellen über Dutzende oder Hunderte von ausgeführten Instanzen hinweg reproduzieren.

Diese Bereiche bestimmen gemeinsam, ob Ihre Containeranwendung in einem sicheren Zustand in Betrieb genommen wird.

Basis-Images und Abhängigkeiten sichern

Docker & Die Sicherheit von Kubernetes-Containern erfordert eine strenge Kontrolle über Basis-Images und Anwendungsabhängigkeiten, da diese die häufigsten Eintrittspunkte für Schwachstellen darstellen. Jedes Docker-Image beginnt mit einer Basisschicht wie Ubuntu, alpin, oder Knoten, und diese Schichten enthalten oft bekannte CVEs.

Günstiger VPS-Server

Ab 2,99 $/Monat

Mit der :latest Tag führt zu Unvorhersehbarkeit. Es kann ohne Vorwarnung ungetestete Änderungen oder neu offengelegte Schwachstellen einschleusen. Stattdessen, Sie sollten Bilder an explizite Versionen anheften, z node:18.17.1-alpine um deterministische Builds und kontrollierte Updates aufrechtzuerhalten.

Open-Source-Abhängigkeiten führen zu zusätzlicher Gefährdung. Paketmanager mögen npm, Pip, Und Maven Integrieren Sie häufig Bibliotheken von Drittanbietern, die möglicherweise ausnutzbare Fehler enthalten. Um diese Probleme vor der Bereitstellung zu erkennen und zu beheben, ist eine kontinuierliche Überprüfung der Containersicherheit unerlässlich.

Verhindern von Dockerfile-Fehlkonfigurationen

Docker & Die Sicherheit von Kubernetes-Containern hängt auch stark von einem disziplinierten Dockerfile-Design ab. Scheinbar geringfügige Konfigurationsfehler können zu erheblichen Sicherheitslücken führen. Denken Sie immer darüber nach:

| Fehlkonfiguration | Beschreibung | Schadensbegrenzung |

| Container als Root ausführen | Docker-Container werden standardmäßig mit Root ausgeführt. Wenn kompromittiert, Angreifer können sich Zugriff auf Hostebene verschaffen. | Erstellen Sie mithilfe der USER-Direktive einen Nicht-Root-Benutzer und wechseln Sie zu diesem. |

| Geheimnisse der Hardcodierung | Einbetten von API-Schlüsseln, Datenbankanmeldeinformationen, oder Tokens in Bildern machen sie dauerhaft sichtbar. | Nutzen Sie Secret-Management-Systeme oder fügen Sie zur Laufzeit Geheimnisse über Umgebungsvariablen ein. |

| Übermäßige Kernel-Funktionen | Container mit unnötigen Kernel-Funktionen verletzen die geringsten Rechte und erhöhen das Risiko, wenn sie kompromittiert werden. | Löschen Sie nicht benötigte Funktionen und schränken Sie die Rechteausweitung explizit ein. |

Sicherung des Docker-Daemons

Der Docker-Daemon selbst ist ein hochwertiges Ziel innerhalb von Docker & Kubernetes-Containersicherheit. Bei Offenlegung oder Fehlkonfiguration, Es kann Angreifern die volle Kontrolle über das Hostsystem gewähren.

Die Montage des Docker-Sockets innerhalb von Containern stellt ein ernstes Risiko dar, da dadurch effektiv eine Kontrolle über den Docker-Socket auf Root-Ebene gewährleistet wird Host-Umgebung. Diese Praxis sollte vermieden werden, es sei denn, sie ist absolut notwendig und durch strenge Zugangskontrollen geschützt. Zu den wesentlichen Kontrollen zur Aufrechterhaltung der Daemon-Integrität gehören::

- Richtige TLS-Konfiguration

- Eingeschränkte API-Exposition

- Minimierter Administratorzugriff

Best Practices für die Sicherheit von Kubernetes-Containern

Kubernetes führt leistungsstarke Automatisierungsfunktionen ein, erhöht aber auch die Komplexität, was Konfigurationsfehler verstärken kann.

Windows VPS-Hosting

Remote Access & Full Admin

Der Schwerpunkt der Kubernetes-Containersicherheit liegt auf dem Identitätsmanagement, Workload-Isolation, und Einschränkungen auf Pod-Ebene.

Rollenbasierte Zugriffskontrolle und Authentifizierung

Docker & Die Sicherheit von Kubernetes-Containern erfordert eine detaillierte Kontrolle darüber, wer auf Clusterressourcen zugreifen und welche Aktionen sie ausführen können. Die rollenbasierte Zugriffskontrolle muss immer aktiviert sein, um explizite Berechtigungen für Benutzer und Dienstkonten zu definieren.

Durch die Einhaltung des Prinzips der geringsten Rechte wird sichergestellt, dass Identitäten nur die Berechtigungen erhalten, die für ihre betrieblichen Aufgaben erforderlich sind. Konten mit zu hohen Berechtigungen stellen einen erheblichen Angriffsvektor dar.

Starke Authentifizierungsmechanismen wie z OIDC oder SAML Integration mit vertrauenswürdigen Identitätsanbietern, Verbessern Sie den Sicherheitsstatus des Clusters. Statische Tokendateien und schwache Authentifizierungsschemata erhöhen die Gefährdung und sollten vermieden werden.

Namespace und Netzwerkisolation

Standardmäßig, Kubernetes-Netzwerke ermöglichen eine uneingeschränkte Pod-zu-Pod-Kommunikation innerhalb eines Clusters. Docker & Die Sicherheit von Kubernetes-Containern muss daher die Isolation durch Namespaces und Netzwerkrichtlinien erzwingen.

Namespaces schaffen eine logische Segmentierung zwischen Anwendungen, Umgebungen, oder Teams. Sie verringern die Wahrscheinlichkeit unbeabsichtigter anwendungsübergreifender Interferenzen.

Netzwerkrichtlinien fungieren als Firewalls auf Pod-Ebene. Eine Standardverweigerungskonfiguration, wo der Verkehr blockiert ist, sofern dies nicht ausdrücklich gestattet ist, Schafft eine solide Sicherheitsbasis. Dieser Ansatz minimiert seitliche Bewegungsmöglichkeiten im Falle eines Kompromisses.

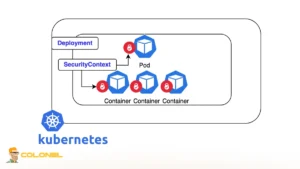

Pod-Sicherheitskontext und Containerkontrollen

Pod-Sicherheitskontexte bieten detaillierte Konfigurationsmöglichkeiten innerhalb von Docker & Kubernetes-Container-Sicherheitsframeworks. Diese Einstellungen bestimmen Benutzer-IDs, Gruppen-IDs, und Berechtigungsparameter sowohl auf Pod- als auch auf Containerebene.

Sie sollten die Nicht-Root-Ausführung mit erzwingen runAsUser Anweisungen und deaktivieren Sie die Rechteausweitung durch Einstellung AllowPrivilegeEscalation zu falsch. Zusätzlich, Unnötige Fähigkeiten müssen weggelassen werden, um den Grundsätzen der geringsten Rechte zu entsprechen.

Die Verwaltung dieser Konfigurationen über große Cluster hinweg kann eine betriebliche Herausforderung darstellen. Cloud Security Posture Management-Plattformen können das Scannen automatisieren und Abweichungen von Best Practices hervorheben.

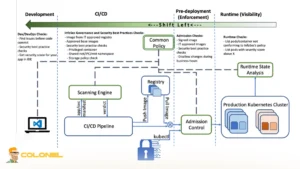

Container-Sicherheitsscans und Schwachstellenmanagement

Sicherheit ist nicht statisch; Täglich entstehen neue CVEs, und zuvor sichere Bilder können mit der Zeit angreifbar werden. Das Scannen der Containersicherheit wird in CI/CD-Pipelines integriert, um Schwachstellen zu erkennen, bevor Images die Produktion erreichen. Dieser „Shift-Left“-Ansatz reduziert die Sanierungskosten und verhindert anfällige Bereitstellungen.

Durch das Scannen der Registrierung wird sichergestellt, dass Bilder in Repositorys wie AWS ECR gespeichert werden, Docker-Hub, oder GCR werden kontinuierlich überwacht. Wenn neue Schwachstellen bekannt werden, Scan-Tools können Teams auch dann alarmieren, wenn Bilder zuvor als sicher galten.

Für eine aktualisierte Übersicht über neue Tools, Sie können Analysen wie Top Container Scanning Tools in einsehen 2025, Dabei werden moderne Scanfunktionen und kontextbezogene Priorisierungsfunktionen bewertet.

Wie in Branchendiskussionen hervorgehoben, Die kontextbezogene Priorisierung wird immer wichtiger. Tools müssen feststellen, ob eine Schwachstelle tatsächlich in Ihrem Laufzeitkontext ausgenutzt werden kann, anstatt sich ausschließlich auf Schweregradbewertungen zu verlassen.

Die Rolle der Laufzeitcontainersicherheit

Die Sicherheit von Laufzeitcontainern konzentriert sich auf die Erkennung von abnormalem Verhalten in Live-Containern. Es überwacht Systemaufrufe, Netzwerkaktivität, und Dateiänderungen, um verdächtige Muster zu identifizieren.

Diese Ebene fungiert als Echtzeitüberwachung für Ihre Containerumgebung. Ohne Laufzeitsichtbarkeit, Unternehmen sind nicht in der Lage, effektiv auf sich entwickelnde Bedrohungen zu reagieren. Wirksame Laufzeitsicherheitslösungen bieten:

- Umfassende Sprach- und Betriebssystemunterstützung: Das Tool muss alle Programmiersprachen und Basisbetriebssysteme in Ihrem Stack scannen, Gewährleistung einer umfassenden Sichtbarkeit statt einer Teilabdeckung.

- CI/CD-Integration: Nahtlose Integration in GitHub Actions, GitLab-Pipelines, oder andere CI-Workflows stellen sicher, dass Schwachstellen erkannt werden, bevor Code in Produktionszweige übergeht.

- Scannen der Registrierung: Durch die kontinuierliche Überwachung der Container-Register wird sichergestellt, dass neue Schwachstellen auch nach der Erstellung der Images gekennzeichnet werden.

- Kontextbezogene Priorisierung: Fortschrittliche Tools bewerten die Ausnutzbarkeit Ihrer Umgebung, Reduzierung des Lärms und Verbesserung der Sanierungseffizienz.

- Erkennung von Fehlkonfigurationen: Über CVEs hinaus, Scanner sollten Sicherheitsfehlkonfigurationen wie Root-Ausführung erkennen, übermäßige Privilegien, oder eingebettete Geheimnisse.

Schritt-für-Schritt-Framework für die Implementierung von Docker & Kubernetes-Containersicherheit

So etablieren Sie einen ausgereiften Docker & Sicherheitsstrategie für Kubernetes-Container, Sie sollten die folgenden Phasen nacheinander angehen, Dabei wird sichergestellt, dass jede Schicht die nächste verstärkt.

- Sichern Sie den Image-Erstellungsprozess

Sie beginnen mit der Härtung Ihrer Docker-Dateien, Anheften von Basisbildversionen, Eliminierung unnötiger Pakete, und Erzwingen der Nicht-Root-Ausführung. Automatisierte Container-Sicherheitsscans müssen in CI/CD-Pipelines integriert werden, um Schwachstellen zu erkennen, bevor Artefakte die Register erreichen. - Härten Sie die Container Registry ab

Ihre Registrierung muss Zugriffskontrollrichtlinien durchsetzen, Überwachung von Schwachstellen, und Unveränderlichkeitsstandards. Durch das Scannen der Registrierung wird sichergestellt, dass neu offengelegte CVEs auch nach der Bildveröffentlichung erkannt werden. Diese Phase stärkt die Integrität der Lieferkette. - Erzwingen Sie Kubernetes-Zugriffskontrollen

Sie sollten die rollenbasierte Zugriffskontrolle mit Richtlinien der geringsten Rechte für Benutzer und Dienstkonten konfigurieren. Durch die Integration der Kubernetes-Authentifizierung mit Unternehmensidentitätsanbietern wird die Abhängigkeit von statischen Token verringert und die Rückverfolgbarkeit verbessert. - Wenden Sie Netzwerksegmentierung und -isolierung an

Implementieren Sie Namespaces, um Umgebungen zu trennen, und definieren Sie strenge Netzwerkrichtlinien, um eine uneingeschränkte Pod-Kommunikation zu verhindern. Ein Default-Deny-Ansatz stellt sicher, dass nur explizit erlaubter Datenverkehr zwischen Workloads fließt. - Aktivieren Laufzeitüberwachung und Reaktion auf Vorfälle

Laufzeit-Container-Sicherheitstools überwachen Verhaltensanomalien wie Versuche zur Rechteerweiterung oder unerwartete ausgehende Netzwerkverbindungen. Echtzeit-Warnmeldungen und forensische Protokollierungsfunktionen verbessern die Erkennung und Eindämmung.

Diese mehrschichtige Methodik stellt Docker sicher & Die Sicherheit von Kubernetes-Containern beschränkt sich nicht auf das Scannen während der Erstellung, sondern entwickelt sich zu einem kontinuierlichen Schutzlebenszyklus.

Praktische Lehren aus Container-Sicherheitsvorfällen

Docker & Best Practices für die Sicherheit von Kubernetes-Containern werden häufig durch hochkarätige Vorfälle geprägt, die systemische Schwachstellen aufdecken.

Der 2020 Der Tesla-Kubernetes-Verstoß hat gezeigt, wie offengelegte Kubernetes-Dashboards ohne Authentifizierung es Angreifern ermöglichen können, Kryptomining-Workloads bereitzustellen. Dieser Vorfall unterstreicht die Bedeutung einer starken Authentifizierung und Cluster-Zugriffsbeschränkungen. Als die Kubernetes-Dokumentation betont:

„RBAC ist ein effektiver Mechanismus zur Kontrolle des Zugriffs auf Ressourcen.“

Dies unterstreicht die zentrale Rolle der Identity Governance bei der Containersicherheit.

Strategische Roadmap für die langfristige Reife der Containersicherheit

Docker & Die Sicherheit von Kubernetes-Containern entwickelt sich mit zunehmender Reife der Organisation weiter. Eine stufenweise Roadmap hilft dabei, Sicherheitsverbesserungen mit der Betriebskapazität in Einklang zu bringen.

- Phase Eins konzentriert sich auf die grundlegende Hygiene: Bildscannen, RBAC-Durchsetzung, und Namespace-Isolation.

- Phase Zwei integriert die automatisierte Richtliniendurchsetzung, Scannen der CI/CD-Pipeline, und Registrierungsüberwachung.

- Phase Drei führt eine erweiterte Laufzeitüberwachung ein, Kontextuelle Priorisierung, und kontinuierliches Haltungsmanagement.

Durch schrittweises Voranschreiten, Organisationen reduzieren die Risikoexposition und wahren gleichzeitig die Entwicklungsflexibilität.

Abschließende Gedanken zur Sicherung moderner Containerumgebungen

Docker & Die Sicherheit von Kubernetes-Containern ist keine einzelne Konfigurationsaufgabe, sondern eine fortlaufende betriebliche Disziplin, die eine sichere Entwicklung integriert, kontrollierte Orchestrierung, und kontinuierliche Laufzeitüberwachung. Wenn diese Schichten zusammenarbeiten, Sie schaffen ein widerstandsfähiges Verteidigungsmodell, das in der Lage ist, sich an neue Bedrohungen anzupassen.

Organisationen, die die Containersicherheit als eine Lebenszyklusverantwortung und nicht als Compliance-Kontrollkästchen betrachten, reduzieren die Wahrscheinlichkeit von Sicherheitsverletzungen erheblich. Durch die Kombination gehärteter Bilder, kontrollierte Cluster-Governance, und Laufzeitsichtbarkeit, Sie etablieren eine ausgereifte Sicherheitslage, die auf moderne Cloud-native Architekturen abgestimmt ist.

Häufig gestellte Fragen zu Docker & Kubernetes-Containersicherheit

Was ist Docker? & Kubernetes-Containersicherheit?

Docker & Unter Kubernetes-Containersicherheit versteht man den umfassenden Schutz von Container-Images, Orchestrierungsebenen, und Laufzeitumgebungen zur Vermeidung von Schwachstellen, Fehlkonfigurationen, und aktive Drohungen.

Warum ist Laufzeitsicherheit notwendig, wenn Bilder gescannt werden??

Die Laufzeitsicherheit erkennt Zero-Day-Schwachstellen und Verhaltensanomalien, die durch statische Scans vor der Bereitstellung nicht erkannt werden können.

Wie verbessert RBAC die Kubernetes-Sicherheit??

RBAC erzwingt die Zugriffskontrolle mit den geringsten Rechten, Beschränken der Leistung von Benutzern und Dienstkonten innerhalb des Clusters.

Was ist das größte Risiko bei der Sicherheit von Docker-Containern??

Das Ausführen von Containern als Root und das Einbetten von Geheimnissen in Images gehören nach wie vor zu den kritischsten und häufigsten Sicherheitsfehlern.

Wie oft sollten Containerbilder gescannt werden??

Container-Images sollten während CI/CD kontinuierlich und regelmäßig in Registern gescannt werden, um neu entdeckte Schwachstellen zu erkennen.