Kostenlose Website & Server Migration

Blog

Colonelserver vs. Hostinger – Funktionen, Geschwindigkeit & Preise

Beim Vergleich von Colonelserver und Hostinger, Beide Hosting-Unternehmen verfügen über vorteilhafte Funktionen, aber insgesamt, Colonelserver verfügt über eine bessere Leistung und erweiterte Funktionen, die Benutzer mit anspruchsvolleren Anforderungen ansprechen. Hostinger ist für seine budgetfreundliche Preisgestaltung und Benutzerfreundlichkeit beliebt, während Colonelserver erwartet wird ...

KI-Crawler vs. Suchmaschinen-Bots in 2026: Was 66 Milliarde Bot-Anfragen enthüllen

KI-Crawler erweitern ihre Präsenz im Web schneller als jede andere Kategorie, while traditional search engine bots remain structurally dominant, and LLM training bots face increasing resistance. An analysis of 66.7 billion bot requests across more than five million websites shows that the web is ...

Docker & Vollständiger Leitfaden zur Kubernetes-Containersicherheit

Docker & Kubernetes-Containersicherheit ist die strukturierte Vorgehensweise zum Schutz von Container-Images, Orchestrierungsebenen, und Laufzeitumgebungen vor Schwachstellen, Fehlkonfigurationen, und aktive Bedrohungen über den gesamten Container-Lebenszyklus hinweg. Da Unternehmen zunehmend auf Container für skalierbare Cloud-native Anwendungen angewiesen sind, Docker verstehen & Kubernetes-Containersicherheit ist nein ...

Steigern Sie die E-Mail-Sicherheit mit SPF, DKIM, DMARC

Die E-Mail-Authentifizierung hat sich zu einem sehr wichtigen Aspekt der sicheren Kommunikation entwickelt, und Unternehmen können sich nicht mehr nur auf einfache Spamfilter verlassen. Lichtschutzfaktor, DKIM, und DMARC sind Protokolle, die zusammenarbeiten, um die Authentizität des Absenders sicherzustellen, Verhindern Sie Domain-Spoofing, und erhöhen die Authentizität ...

Hacker sehen den Einsatz von KI als beendet an 91,000 Angriffssitzungen werden aufgedeckt

Über 91,000 Angriffe auf die KI-Infrastruktur wurden in einem synchronisierten Angriff auf den Einsatz künstlicher Intelligenz im Oktober dokumentiert 2025 bis Januar 2026. Die von Honeypot-Sensoren weltweit gesammelten Sicherheitstelemetriedaten bestätigen die Existenz zweier strukturierter Angriffe, die auf serverseitige Request-Forgery-Schwachstellen abzielen und große Sprachmodelle untersuchen ...

Sichere Docker-Container-Hosting-Dienste

Docker Container Hosting ist ein wesentlicher Bestandteil des heutigen Anwendungshostings, Vor allem, wenn die Sicherheit an erster Stelle steht. Secure Docker Container Hosting Services bieten isolierte Umgebungen, ausgefeilter Bedrohungsschutz, automatisiertes Patchen, und robuste Zugriffskontrollen zum Schutz von Microservices und Cloud-nativen Anwendungen. Durch die Nutzung der Effizienz von ...

Kali Linux VPS: Leistung, Privatsphäre, und Flexibilität Go

Der Kali Linux VPS bietet eine starke, sicher, und hochflexible Plattform für Profis, die vollständige Kontrolle über ihre Penetrationstests benötigen, Cybersicherheit, und Entwicklungsarbeit. Mit dem Kali Linux VPS, Benutzer können Fernzugriff auf eine dedizierte Plattform genießen, die hohe Leistung und mehr Privatsphäre bietet, ...

ColonelServer vs Bluehost – Vollständiger Hosting-Vergleich

Eine gute Hosting-Lösung ist ein wesentlicher Bestandteil der Leistung und Funktionalität einer Website. Dieser Vergleich zwischen ColonelServer und Bluehost konzentriert sich auf die Unterschiede, die für tatsächliche Benutzer wichtig sind, wie zum Beispiel die Serverleistung, Ressourcenzuweisung, Preismodell, und technische Flexibilität. Obwohl beide Lösungen beliebt und weit verbreitet sind ...

Der OpenClaw-Bug ermöglicht die Remote-Codeausführung mit einem Klick über einen schädlichen Link

Die Offenlegung von CVE-2026-25253 hat in der gesamten Cybersicherheits-Community zu ernsthafter Besorgnis geführt, nachdem Forscher bestätigt haben, dass ein OpenClaw-Fehler die Remote-Codeausführung mit einem Klick über einen manipulierten bösartigen Link ermöglicht. Der Fehler mit hoher Schwere, Auswirkungen auf die schnell wachsende Open-Source-KI-Agentenplattform OpenClaw (früher Clawdbot und Moltbot), ermöglicht Angreifern ...

GPU-Powered Dedicated Servers for Extreme Workload

GPU-Powered Dedicated Servers for extreme computing workloads have revolutionized the way organizations process compute-intensive tasks like AI model training, big data processing, 3D-Rendering, und Echtzeitanalysen. By leveraging the sheer processing power of GPUs with the reliability and resource utilization capabilities of dedicated servers, these servers ...

WordPress-Kubernetes-Skalierung für stark frequentierte Cloud-native-Websites

Die Skalierung von WordPress Kubernetes ist die effektivste Möglichkeit, WordPress in einer Cloud-nativen Architektur auszuführen, die Millionen von Besuchern ohne Leistungseinbußen bewältigen kann. Traditional single-server deployments struggle to cope with sudden traffic spikes, Die Kombination von Containerisierung und Orchestrierung ermöglicht jedoch horizontale Skalierbarkeit, Widerstandsfähigkeit, und betriebliche Konsistenz.

Dabei ...

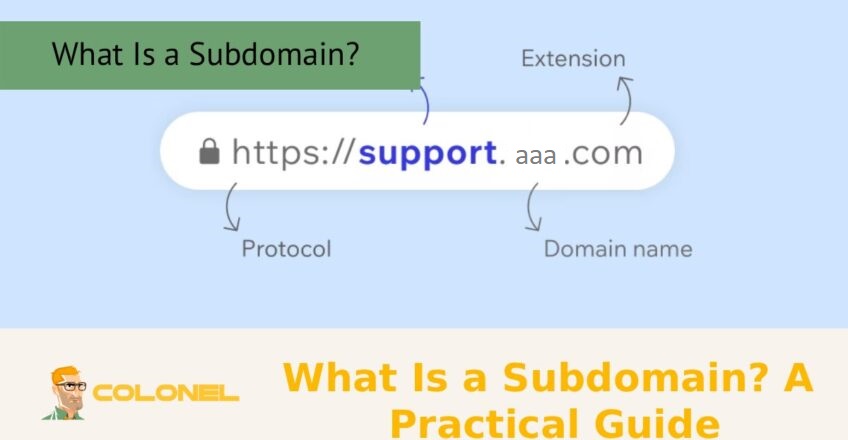

What Is a Subdomain? Ein praktischer Leitfaden

What Is a Subdomain? A practical guide to understanding how subdomains work and why they matter for modern websites. A subdomain is a separate section of your main domain that helps you organize content, create distinct site areas, or target different audiences without purchasing a new domain ...

Beste Linux-Distributionen für virtuelle Server

Die besten Linux-Distributionen für virtuelle Server spielen eine entscheidende Rolle beim Aufbau einer stabilen Umgebung, sicher, und leistungsstarke Hosting-Umgebungen. Die Wahl der richtigen Verteilung kann sich direkt auf die Servereffizienz auswirken, Ressourcenmanagement, Skalierbarkeit, und langfristige Wartungskosten. Ob Sie eine VPS-Plattform betreiben, Verwaltung von Unternehmens-Workloads, or deploying cloud-based ...

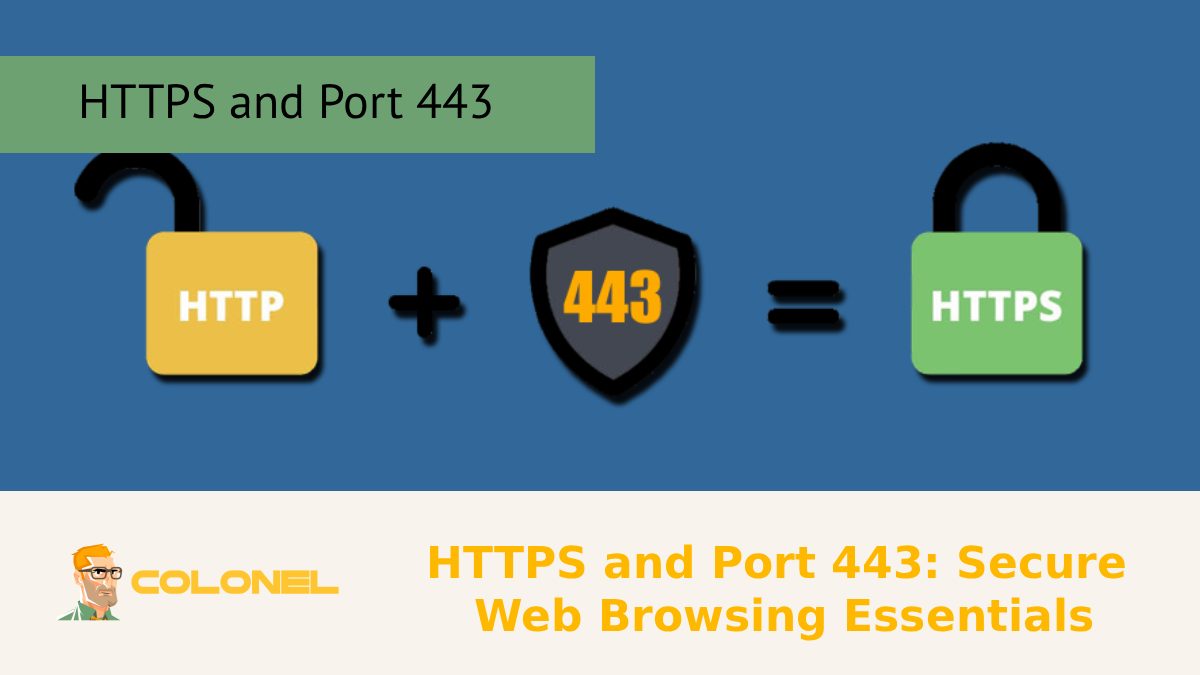

HTTPS und Port 443: Grundlagen zum sicheren Surfen im Internet

HTTPS und Port 443 sind die Grundlage für sicheres Surfen im Internet im aktuellen digitalen Zeitalter. HTTPS gewährleistet die Verschlüsselung der Daten, die zwischen Benutzern und Websites übertragen werden, und so Passwörter sichern, Zahlungsinformationen, und persönliche Daten vor dem Abfangen oder Manipulieren. Hafen 443 ist die Standardeinstellung ...