Sichern von OpenClaw auf einem VPS erfordert eine strukturierte Härtungsstrategie, die die Angriffsfläche verringert, erzwingt eine strenge Zugangskontrolle, und stärkt die Abwehrmaßnahmen auf Serverebene, bevor die Anwendung dem öffentlichen Datenverkehr ausgesetzt wird. Wenn OpenClaw auf einem VPS ohne ordnungsgemäße Sicherheitskonfiguration ausgeführt wird, Selbst eine geringfügige Fehlkonfiguration kann zu einer Rechteausweitung führen, Datenlecks, oder Serviceunterbrechung. In diesem Leitfaden werden die genauen Schritte zum Härten der OpenClaw-Sicherheit auf einem VPS in einer produktionsbereiten Umgebung erläutert.

Warum die Härtung der OpenClaw-Sicherheit auf einem VPS von entscheidender Bedeutung ist

Es ist wichtig zu lernen, wie man die OpenClaw-Sicherheit auf einem VPS erhöht, da VPS-Umgebungen direkt über das Internet erreichbar und häufige Ziele automatisierter Angriffe sind. Ohne systematischen Schutz, Angreifer ausnutzen können:

- offene Ports

- schwache Authentifizierungsmechanismen

- veraltete Pakete

- unsichere Dienstberechtigungen.

Im Gegensatz zu Shared Hosting, Ein VPS bietet die volle administrative Kontrolle, Das erhöht die Flexibilität, erhöht aber auch die Verantwortung. Das Betriebssystem richtig konfigurieren, Zugriffsebenen, und Netzwerkregeln bilden eine solide Grundlage für die Sicherheit von OpenClaw.

Erste Sicherheitskonfiguration auf Serverebene vor der Bereitstellung von OpenClaw

Die erste und wichtigste Phase zur Verbesserung der OpenClaw-Sicherheit auf einem VPS besteht darin, den Server selbst zu sichern, bevor die Anwendung installiert oder verfügbar gemacht wird. Der Schutz auf Anwendungsebene kann eine schwache Betriebssystemkonfiguration nicht ausgleichen. Die folgenden Maßnahmen schaffen eine sichere Basis für die VPS-Umgebung.

So schaffen Sie eine solide VPS-Grundlage, Wenden Sie diese wesentlichen Konfigurationen an:

WordPress-Webhosting

Ab 3,99 $/Monat

- Deaktivieren Sie die Root-SSH-Anmeldung und erstellen Sie einen dedizierten Sudo-Benutzer: Direkter Root-Zugriff erhöht das Brute-Force-Risiko und ermöglicht eine vollständige Kompromittierung des Systems, wenn Anmeldeinformationen preisgegeben werden. Durch die Verwendung eines Administratorkontos ohne Rootberechtigung wird der unmittelbare Schaden im Falle eines Einbruchs begrenzt.

- Ändern Sie den Standard-SSH-Port und erzwingen Sie die schlüsselbasierte Authentifizierung: SSH vom Port wegbewegen 22 beseitigt Angriffe nicht, aber es reduziert die automatisierten Scanversuche erheblich. Die SSH-Schlüsselauthentifizierung beseitigt passwortbasierte Schwachstellen und verhindert Angriffe zum Erraten von Anmeldeinformationen.

- Aktivieren Sie eine Firewall wie UFW oder iptables und lassen Sie nur erforderliche Ports zu: Typischerweise, dazu gehört auch SSH, HTTPS, und spezifische OpenClaw-Service-Ports. Alle anderen eingehenden Verbindungen müssen standardmäßig abgelehnt werden, um die Gefährdung zu verringern.

- Halten Sie das Betriebssystem und die installierten Pakete auf dem neuesten Stand: Sicherheitspatches schließen bekannte Schwachstellen, nach denen Angreifer aktiv suchen. Regelmäßige Updates spielen eine direkte Rolle bei der Aufrechterhaltung der langfristigen OpenClaw-Sicherheit auf einem VPS.

Diese Schritte auf Serverebene bilden das strukturelle Rückgrat der OpenClaw-Sicherheit und müssen abgeschlossen sein, bevor mit der Anwendungshärtung begonnen wird.

5 Grundlegende Infrastrukturmaßnahmen zur Absicherung der OpenClaw-Sicherheit auf einem VPS

Bevor Sie die Automatisierungslogik verfeinern oder Integrationen ermöglichen, Sie müssen die VPS-Umgebung selbst sichern. Die folgenden fünf grundlegenden Maßnahmen etablieren die erforderliche Infrastrukturschicht, um die OpenClaw-Sicherheit auf einem VPS zu stärken und die Angriffsfläche erheblich zu reduzieren, bevor mit der Konfiguration auf Agentenebene begonnen wird.

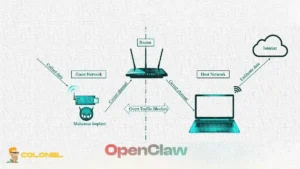

1. Halten Sie OpenClaw standardmäßig privat

Wenn Sie die OpenClaw-Sicherheit auf einem VPS verstärken, Die erste Priorität sollte darin bestehen, die externe Gefährdung zu begrenzen und zu verhindern, dass automatische Scans Ihr Gateway entdecken. OpenClaw sollte sich an localhost und nicht an alle Netzwerkschnittstellen binden, Dadurch wird sichergestellt, dass ohne absichtliches Tunneln oder Proxy-Konfiguration nicht von außen darauf zugegriffen werden kann. Zu den wichtigsten Praktiken gehören:

- Binden Sie OpenClaw an

127.0.0.1anstatt0.0.0.0: Dadurch wird sichergestellt, dass der Dienst nur intern auf dem VPS zugänglich ist und nicht von externen IP-Adressen aus erreicht werden kann, es sei denn, er wird explizit weitergeleitet. - Verwenden Sie SSH-Tunneling für den Fernzugriff: Anstatt Häfen öffentlich offenzulegen, Erstellen Sie einen verschlüsselten SSH-Tunnel, der den Datenverkehr sicher von Ihrem lokalen Computer an den VPS weiterleitet.

- Blockieren Sie den Standard-OpenClaw-Gateway-Port an der Firewall: OpenClaw verwendet üblicherweise Port 18789. Durch das Blockieren an der Firewall wird eine versehentliche Offenlegung aufgrund späterer Fehlkonfigurationen verhindert.

Wenn eine öffentliche Zugänglichkeit unbedingt erforderlich ist, Es muss hinter einem Reverse-Proxy mit starker Authentifizierung und Ratenbegrenzung platziert werden. Dies fügt Inspektion und Anforderungsvalidierung hinzu, bevor der Datenverkehr jemals den OpenClaw-Dienst erreicht.

2. Überwachen und schließen Sie nicht benötigte Ports

Ein VPS führt oft mehr Dienste aus als erwartet, insbesondere, wenn es für die Entwicklung oder zum Testen wiederverwendet wurde. Zur effektiven Stärkung der OpenClaw-Sicherheit auf einem VPS, Sie müssen jeden offenen Port überprüfen und alles entfernen, was nicht für die Produktion erforderlich ist.

Günstiger VPS-Server

Ab 2,99 $/Monat

Port-Auditing zeigt, welche Dienste auf eingehende Verbindungen lauschen. Tools wie SS -tlnp oder netstat -tlnp Bietet Einblick in aktive Ports und zugehörige Prozesse. Einmal identifiziert, Unnötige Dienste sollten deaktiviert oder auf den internen Zugriff beschränkt werden. Kritische Schritte sind hier:

- Schließen Sie nicht verwendete Ports auf Firewall-Ebene: Eine standardmäßige Firewall-Richtlinie stellt sicher, dass nur explizit genehmigte Dienste erreichbar sind.

- Binden Sie interne Dienste an localhost: Datenbanken oder interne Tools sollten nur abhören

127.0.0.1wenn sie keinen externen Zugriff benötigen. - Beschränken Sie eingehende Regeln nur auf wesentliche Dienste: Zum Beispiel, wenn SSH und ein Reverse-Proxy erforderlich sind, Es sollten keine zusätzlichen eingehenden Ports offen bleiben.

Durch die Reduzierung exponierter Dienste wird die Wahrscheinlichkeit von Aufklärung und opportunistischen Angriffen drastisch verringert.

3. Härten Sie SSH ab, bevor Sie OpenClaw sichern

Jeder Versuch, die OpenClaw-Sicherheit auf einem VPS zu erhöhen, schlägt fehl, wenn der SSH-Zugriff schwach bleibt. Angreifer zielen häufig auf SSH als ersten Einstiegspunkt ab, da die Standardkonfigurationen oft unverändert bleiben.

Durch die Stärkung des SSH-Zugriffs wird sichergestellt, dass OpenClaw auch dann sicher konfiguriert ist, Auf den zugrunde liegenden Server kann nicht durch Brute-Force-Angriffe oder auf Anmeldeinformationen basierende Angriffe zugegriffen werden. Zu den wichtigsten Maßnahmen zur SSH-Härtung gehören::

- Deaktivieren Sie die Passwortauthentifizierung und verwenden Sie nur SSH-Schlüssel, um Brute-Force-Angriffe vollständig zu verhindern.

- Deaktivieren Sie die Root-Anmeldung über SSH, um Angreifer zu zwingen, einen weiteren Benutzer zu kompromittieren, bevor die Berechtigungen erweitert werden.

- Beschränken Sie den SSH-Zugriff nach Möglichkeit nach IP-Adresse, um die Gefährdung deutlich zu reduzieren.

- Aktivieren Sie die Begrenzung der Firewall-Rate, um automatisierte Angriffsversuche zu verlangsamen und das Protokollrauschen zu reduzieren.

„Die Deaktivierung der Root-Anmeldung und die Verwendung einer schlüsselbasierten Authentifizierung sind unerlässlich, um Brute-Force-Angriffe auf VPS-Systeme zu reduzieren.“ — DigitalOcean-Community

Windows VPS-Hosting

Remote Access & Full Admin

4. Führen Sie OpenClaw als dedizierter Nicht-Root-Benutzer aus

Das Ausführen von OpenClaw mit Root-Rechten birgt unnötige Risiken. Wenn Sie die OpenClaw-Sicherheit auf einem VPS richtig verstärken möchten, Der Agent muss unter einem eingeschränkten Linux-Benutzer mit minimalen Berechtigungen betrieben werden.

Durch die Erstellung eines dedizierten Benutzers wird der Funktionsumfang von OpenClaw isoliert und dies auch im Falle einer Ausnutzung sichergestellt, Der systemweite Schaden ist begrenzt. Zu den Implementierungsdetails gehören::

- Erstellen Sie einen separaten Linux-Benutzer für OpenClaw-Prozesse ohne Administratorrechte.

- Speichern Sie Konfigurationsdateien im Home-Verzeichnis des Benutzers statt in freigegebenen Verzeichnissen oder Systemverzeichnissen.

- Gewähren Sie nur die erforderlichen Dateiberechtigungen, die auf die für den Betrieb erforderlichen Verzeichnisse beschränkt sind.

- Vermeiden Sie den Zugriff auf Pfade auf Systemebene, um eine Änderung der Kernsystemdateien oder der Daten anderer Benutzer zu verhindern.

Dieser Ansatz setzt das Prinzip der geringsten Privilegien durch und schränkt den Explosionsradius potenzieller Kompromisse erheblich ein.

5. Erzwingen Sie die Netzwerkisolation mit Containerisierung

Durch die Isolation entsteht eine Verteidigungsgrenze zwischen OpenClaw und dem Host-Betriebssystem. Zur weiteren Stärkung der OpenClaw-Sicherheit auf einem VPS, Es wird dringend empfohlen, den Agenten in Docker oder einem anderen Sandbox-Mechanismus auszuführen.

Die Containerisierung sorgt für die Trennung des Dateisystems, Netzwerksteuerung, und Ressourcenbegrenzung. Auch wenn der OpenClaw-Prozess kompromittiert ist, Der Angreifer bleibt auf die Containerumgebung beschränkt und erhält keinen direkten Zugriff auf den Host. Best Practices für containerisiertes OpenClaw sind:

- Verwenden Sie minimale Basis-Images, um die Anzahl der installierten Pakete und potenzielle Schwachstellen zu reduzieren.

- Führen Sie den Container auch innerhalb des Containers als Nicht-Root-Benutzer aus.

- Mounten Sie nur erforderliche Verzeichnisse und vermeiden Sie die Offenlegung des gesamten Host-Dateisystems.

- Beschränken Sie den ausgehenden Netzwerkzugriff, indem Sie zulässige externe Dienste definieren, anstatt uneingeschränkte Internetkonnektivität zuzulassen.

Durch die Containerisolierung wird ein potenzieller systemweiter Vorfall in ein eingedämmtes Problem auf Umgebungsebene umgewandelt, was die Genesung erheblich erleichtert.

Erweiterte Maßnahmen zur Absicherung der OpenClaw-Sicherheit auf einem VPS

Sobald die VPS-Infrastruktur und die grundlegende OpenClaw-Konfiguration gesichert sind, Es ist von entscheidender Bedeutung, fortschrittliche Sicherheitsmaßnahmen zu implementieren, die die Anwendung und den Server kontinuierlich schützen. Durch die Anwendung dieser Maßnahmen wird sichergestellt, dass die OpenClaw-Sicherheit auf einem VPS auch bei sich entwickelnden Bedrohungen stabil bleibt.

Implementieren Sie kontinuierliche Überwachung und Einbruchserkennung

Eine kontinuierliche Überwachung ist unerlässlich, um verdächtige Aktivitäten zu erkennen und Angriffe zu verhindern, bevor sie eskalieren. Ohne es, Selbst ein gut gehärteter VPS kann stillschweigend kompromittiert werden. Eine wirksame Überwachung von OpenClaw umfasst Folgendes:

- Stellen Sie ein IDS/IPS-System wie Fail2Ban oder Snort bereit: Diese Tools erkennen Brute-Force-Versuche, Anomale Anmeldemuster, oder unbefugten Zugriff und kann schädliche IPs automatisch blockieren.

- Aktivieren Sie System- und Anwendungsprotokolle: Das Sammeln von Protokollen sowohl für OpenClaw als auch für das VPS-Betriebssystem ermöglicht Prüfpfade und eine schnellere forensische Untersuchung, wenn ein Vorfall auftritt.

- Verwenden Sie Protokollaggregations- und Warntools: Dienste wie Graylog, ELK-Stapel, oder sogar eine cloudbasierte Überwachung kann Warnungen bei abnormalem Verhalten auslösen, Reduzierung der Reaktionszeit für Administratoren.

Kontinuierliche Überwachung verwandelt die OpenClaw-Sicherheit von reaktiv in proaktiv, Bedrohungen erkennen, bevor sie Schaden anrichten.

Erzwingen Sie eine starke Verschlüsselung für Daten während der Übertragung und im Ruhezustand

Der Schutz von Daten sowohl während der Übertragung als auch im Ruhezustand ist für die Wahrung der Vertraulichkeit und Integrität von entscheidender Bedeutung. Angreifer, die es auf VPS-gehostete Anwendungen abgesehen haben, versuchen häufig, den Datenverkehr abzufangen oder auf gespeicherte vertrauliche Informationen zuzugreifen.

The following steps outline how to securely encrypt OpenClaw data both in transit and at rest:

- Enable HTTPS with TLS for all OpenClaw endpoints: TLS certificates ensure that traffic between clients and the VPS is encrypted and protected from man-in-the-middle attacks.

- Encrypt stored data using filesystem-level encryption or database-level encryption: Sensitive logs, configuration files, or database content should be encrypted to prevent exposure if an attacker gains access.

Notiz: Avoid hardcoding keys in configuration files. Stattdessen, use a secure vault or environment variables with restricted access.

Wenden Sie rollenbasierte Zugriffskontrolle und API-Sicherheit an

Limiting user and process permissions reduces the potential impact of compromised credentials. OpenClaw security on a VPS improves significantly when users and APIs only have the minimum required access. Implementation guidelines include:

- Weisen Sie Rollen mit bestimmten Berechtigungen zu: Trennen Sie Verwaltungsaufgaben vom regulären Betrieb, um versehentlichen oder böswilligen Missbrauch zu vermeiden.

- Verwenden Sie API-Schlüssel mit eingeschränkten Bereichen: Jede Integration sollte mit den geringsten Privilegien erfolgen, Verhinderung des Zugriffs über das erforderliche Maß hinaus.

- Wechseln Sie regelmäßig Anmeldeinformationen und Geheimnisse: Dies verringert das Risiko einer langfristigen Kompromittierung, wenn Schlüssel verloren gehen oder offengelegt werden.

Rollenbasierter Zugriff und strenge API-Kontrolle stärken das Prinzip der geringsten Rechte im gesamten OpenClaw-Ökosystem.

Regelmäßige Backups und Disaster-Recovery-Planung

Ein gehärteter VPS ist nicht immun gegen Fehlkonfigurationen, versehentliches Löschen, oder Ransomware-Angriffe. Die Implementierung systematischer Backup-Strategien gewährleistet eine schnelle Wiederherstellung ohne Datenverlust. Die folgenden Maßnahmen bieten einen strukturierten Ansatz zur Sicherung von OpenClaw-Konfigurationen und -Daten, um eine schnelle Wiederherstellung zu gewährleisten:

- Automatisieren Sie regelmäßige Backups der OpenClaw-Konfiguration und -Datenbanken: Speichern Sie Backups auf einem separaten Server oder Cloud-Speicher, um eine gleichzeitige Gefährdung zu verhindern.

- Testen Sie Verfahren zur Backup-Wiederherstellung: Überprüfen Sie regelmäßig, ob Backups korrekt wiederhergestellt werden können, um Ausfallzeiten während eines Vorfalls zu reduzieren.

- Verwalten Sie versionierte Backups: Die Aufbewahrung mehrerer Sicherungsversionen ermöglicht die Wiederherstellung nach Beschädigung oder böswilliger Änderung.

Backup-Strategien minimieren Geschäftsunterbrechungen und erhöhen die Ausfallsicherheit für OpenClaw-Vorgänge auf einem VPS. (Überprüfen Backup-Hosting)

Führen Sie Sicherheitsaudits und Schwachstellenscans durch

Auch nach Anwendung aller vorherigen Maßnahmen zur Stärkung der OpenClaw-Sicherheit auf einem VPS, Kontinuierliche Prüfungen stellen sicher, dass die Umgebung vor neuen Schwachstellen geschützt bleibt. Regelmäßige Scans identifizieren Konfigurationsabweichungen oder neu auftretende Bedrohungen. Erweiterte Prüfungsschritte sind:

- Führen Sie automatisierte Schwachstellenscans durch: Tools wie OpenVAS oder Nessus suchen nach veralteten Paketen, freiliegende Ports, und Fehlkonfigurationen.

- Führen Sie regelmäßig manuelle Sicherheitsüberprüfungen durch: Überprüfen Sie die Systemeinstellungen, Firewall-Regeln, und OpenClaw-Konfigurationen auf mögliche Schwachstellen.

Das Schließen von bei Scans identifizierten Lücken sorgt für eine langfristige Härtung und verringert das Risiko einer Ausnutzung.

Implementieren Sie Redundanz und Hochverfügbarkeit (Optional, aber empfohlen)

Für Produktionsumgebungen, Die Aufrechterhaltung der Betriebszeit ist ebenfalls ein entscheidender Aspekt der Sicherheit. Denial-of-Service-Angriffe oder Serverausfälle können durch den Aufbau einer redundanten Infrastruktur abgemildert werden. Zu den Überlegungen zur Hochverfügbarkeit gehören::

- Verwenden Sie Load Balancer und Failover-VPS-Instanzen: Verteilen Sie den Datenverkehr und wahren Sie die Servicekontinuität, wenn ein einzelner VPS gefährdet ist.

- Synchronisieren Sie Konfigurationen instanzübergreifend: Stellen Sie sicher, dass alle OpenClaw-Instanzen konsistente Sicherheitseinstellungen beibehalten.

Redundanzstrategien ergänzen die Bemühungen zur Härtung, Sicherstellen, dass auch unter Angriff, OpenClaw bleibt zuverlässig und sicher.

Abschließende Gedanken zum Härten der OpenClaw-Sicherheit auf einem VPS

Die Sicherung von OpenClaw auf einem VPS erfordert einen systematischen Ansatz, der die Serverebene berücksichtigt, Infrastrukturebene, und Schwachstellen auf Anwendungsebene. Anfänglich, Der VPS selbst muss durch die richtige SSH-Konfiguration gehärtet werden, Firewall-Regeln, und regelmäßige Systemupdates. Grundlegende Infrastrukturmaßnahmen, einschließlich der Begrenzung der OpenClaw-Exposition, Auditing-Ports, und Durchsetzung der Netzwerkisolation, Schaffen Sie eine starke Grundlinie.

Durch die Ausführung von OpenClaw als dedizierter Nicht-Root-Benutzer und die Nutzung der Containerisierung werden potenzielle Angriffsflächen weiter reduziert. Indem Sie die Schritte zur Stärkung der OpenClaw-Sicherheit auf einem VPS befolgen, es kann sicher betrieben werden, Minimierung der mit öffentlichen VPS-Bereitstellungen verbundenen Risiken.

Häufig gestellte Fragen (FAQ)

Warum ist es notwendig, OpenClaw auf einem VPS zu härten??

VPS-Umgebungen sind dem Internet ausgesetzt und anfällig für automatisierte Angriffe. Ohne angemessene Sicherheit, Angreifer können offene Ports ausnutzen, schwache Referenzen, oder falsch konfigurierte Dienste, Dies kann sowohl OpenClaw als auch den Server gefährden.

Kann ich OpenClaw sicher mit Root-Rechten ausführen??

NEIN. Das Ausführen von OpenClaw als Root erhöht das Risiko einer systemweiten Kompromittierung, wenn die Anwendung ausgenutzt wird. Verwenden Sie immer einen dedizierten Linux-Benutzer ohne Rootberechtigung mit eingeschränkten Berechtigungen, um potenzielle Schäden zu minimieren.

Wie trägt die Containerisierung dazu bei, die Sicherheit von OpenClaw zu erhöhen??

Durch die Containerisierung wird OpenClaw vom Hostsystem isoliert, Bereitstellung einer Dateisystemtrennung, kontrollierter Netzwerkzugriff, und begrenzte Ressourcen. Auch wenn der Container beschädigt ist, Der Angreifer kann nicht direkt auf den zugrunde liegenden VPS zugreifen.

Wie oft sollte ich Sicherheitsüberprüfungen und Schwachstellenscans durchführen??

Regelmäßig und konsequent. Automatisierte Scans können wöchentlich oder monatlich ausgeführt werden, Während manuelle Audits regelmäßig durchgeführt werden sollten, um die Konfigurationsintegrität zu überprüfen.