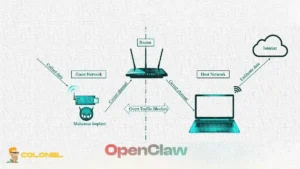

OpenClaw beveiligen op een VPS vereist een gestructureerde verhardingsstrategie die het aanvalsoppervlak verkleint, hanteert een strikte toegangscontrole, en versterkt de verdediging op serverniveau voordat de applicatie wordt blootgesteld aan openbaar verkeer. Wanneer OpenClaw op een VPS draait zonder de juiste beveiligingsconfiguratie, zelfs een kleine verkeerde configuratie kan leiden tot escalatie van bevoegdheden, datalekken, of verstoring van de dienstverlening. In deze handleiding worden de exacte stappen uitgelegd om de OpenClaw-beveiliging op een VPS in een productieklare omgeving te versterken.

Waarom het versterken van OpenClaw-beveiliging op een VPS van cruciaal belang is

Leren hoe u de OpenClaw-beveiliging op een VPS kunt versterken, is essentieel omdat VPS-omgevingen rechtstreeks via internet bereikbaar zijn en vaak het doelwit zijn van geautomatiseerde aanvallen. Zonder systematische bescherming, aanvallers kunnen misbruiken:

- open poorten

- zwakke authenticatiemechanismen

- verouderde pakketten

- onveilige servicerechten.

In tegenstelling tot gedeelde hosting, een VPS geeft volledige administratieve controle, wat de flexibiliteit vergroot, maar ook de verantwoordelijkheid vergroot. Het besturingssysteem correct configureren, toegangslagen, en netwerkregels vormen een sterke basis voor OpenClaw-beveiliging.

Initiële beveiligingsconfiguratie op serverniveau voordat OpenClaw wordt geïmplementeerd

De eerste en belangrijkste fase van het verbeteren van de OpenClaw-beveiliging op een VPS is het beveiligen van de server zelf voordat de applicatie wordt geïnstalleerd of openbaar wordt gemaakt. Bescherming op applicatieniveau kan een zwakke besturingssysteemconfiguratie niet compenseren. De volgende maatregelen vormen een veilige basis voor de VPS-omgeving.

Om een verhard VPS-fundament te creëren, pas deze essentiële configuraties toe:

WordPress -webhosting

Vanaf $ 3,99/maandelijks

- Schakel root-SSH-aanmelding uit en maak een speciale sudo-gebruiker aan: Directe root-toegang verhoogt het risico op brute kracht en maakt volledige systeemcompromis mogelijk als inloggegevens openbaar worden gemaakt. Het gebruik van een niet-root beheerdersaccount beperkt de onmiddellijke schade in geval van inbraak.

- Wijzig de standaard SSH-poort en dwing sleutelgebaseerde authenticatie af: SSH weg van de poort verplaatsen 22 elimineert aanvallen niet, maar het vermindert de geautomatiseerde scanpogingen aanzienlijk. SSH-sleutelauthenticatie verwijdert op wachtwoorden gebaseerde kwetsbaarheden en voorkomt aanvallen op het raden van inloggegevens.

- Schakel een firewall in, zoals UFW of iptables, en sta alleen de vereiste poorten toe: Typisch, dit omvat SSH, HTTPS, en specifieke OpenClaw-servicepoorten. Alle andere inkomende verbindingen moeten standaard worden geweigerd om de blootstelling te verminderen.

- Houd het besturingssysteem en de geïnstalleerde pakketten up-to-date: Beveiligingspatches dichten bekende kwetsbaarheden waar aanvallers actief naar zoeken. Regelmatige updates spelen een directe rol bij het handhaven van OpenClaw-beveiliging op een VPS op de lange termijn.

Deze stappen op serverniveau vormen de structurele ruggengraat van OpenClaw-beveiliging en moeten worden voltooid voordat wordt overgegaan tot applicatieverharding.

5 Fundamentele infrastructuurmaatregelen om de OpenClaw-beveiliging op een VPS te versterken

Voordat u de automatiseringslogica verfijnt of integraties mogelijk maakt, u dient de VPS-omgeving zelf te beveiligen. De volgende vijf fundamentele maatregelen stellen de infrastructuurlaag vast die nodig is om de OpenClaw-beveiliging op een VPS te versterken en het aanvalsoppervlak aanzienlijk te verkleinen voordat de configuratie op agentniveau begint.

1. Houd OpenClaw standaard privé

Wanneer u de OpenClaw-beveiliging op een VPS verscherpt, de eerste prioriteit moet het beperken van externe blootstelling zijn en voorkomen dat geautomatiseerde scans uw gateway ontdekken. OpenClaw zou zich moeten binden aan localhost in plaats van aan alle netwerkinterfaces, wat ervoor zorgt dat het niet extern toegankelijk is zonder opzettelijke tunneling of proxyconfiguratie. Belangrijke praktijken omvatten:

- Bind OpenClaw eraan

127.0.0.1in plaats van0.0.0.0: Dit zorgt ervoor dat de dienst alleen intern toegankelijk is op de VPS en niet kan worden bereikt vanaf externe IP-adressen, tenzij expliciet gerouteerd. - Gebruik SSH-tunneling voor externe toegang: In plaats van poorten publiekelijk bloot te leggen, creëer een gecodeerde SSH-tunnel die verkeer veilig doorstuurt van uw lokale machine naar de VPS.

- Blokkeer de standaard OpenClaw-gatewaypoort bij de firewall: OpenClaw gebruikt vaak poort 18789. Door het bij de firewall te blokkeren, voorkomt u onbedoelde blootstelling als gevolg van latere verkeerde configuraties.

Als publieke toegankelijkheid absoluut noodzakelijk is, het moet achter een reverse proxy worden geplaatst met sterke authenticatie en snelheidsbeperking. Dit voegt inspectie en aanvraagvalidatie toe voordat verkeer ooit de OpenClaw-service bereikt.

2. Controleer en sluit onnodige poorten

Een VPS draait vaak meer diensten dan verwacht, vooral als het is hergebruikt voor ontwikkeling of testen. Om de OpenClaw-beveiliging op een VPS effectief te versterken, je moet elke open poort beoordelen en alles elimineren dat niet nodig is voor de productie.

Goedkope VPS -server

Vanaf $ 2,99/maandelijks

Poortaudit maakt duidelijk welke services luisteren naar inkomende verbindingen. Gereedschappen zoals ss -tlnp of netstat -tlnp inzicht bieden in actieve poorten en bijbehorende processen. Eenmaal geïdentificeerd, onnodige services moeten worden uitgeschakeld of beperkt tot uitsluitend interne toegang. Cruciale stappen zijn hier:

- Sluit ongebruikte poorten op firewallniveau: Een firewallbeleid dat standaard wordt geweigerd, zorgt ervoor dat alleen expliciet goedgekeurde services bereikbaar zijn.

- Bind interne services aan localhost: Databases of interne tools mogen alleen luisteren

127.0.0.1als ze geen externe toegang nodig hebben. - Beperk de regels voor inkomende verbindingen tot uitsluitend essentiële services: Bijvoorbeeld, als SSH en een reverse proxy vereist zijn, er mogen geen extra inkomende poorten open blijven.

Het verminderen van blootgestelde diensten verkleint de kans op verkenningen en opportunistische aanvallen dramatisch.

3. Verhard SSH voordat u OpenClaw beveiligt

Elke poging om de OpenClaw-beveiliging op een VPS te versterken zal mislukken als de SSH-toegang zwak blijft. Aanvallers richten zich vaak op SSH als eerste toegangspunt, omdat standaardconfiguraties vaak ongewijzigd blijven.

Het versterken van SSH-toegang zorgt ervoor dat zelfs als OpenClaw veilig is geconfigureerd, de onderliggende server is niet toegankelijk via brute force-aanvallen of aanvallen op basis van inloggegevens. Belangrijke SSH-verhardingsmaatregelen zijn onder meer::

- Schakel wachtwoordauthenticatie uit en gebruik alleen SSH-sleutels om brute-force-aanvallen volledig te elimineren.

- Schakel root-aanmelding via SSH uit om aanvallers te dwingen een extra gebruiker te compromitteren voordat ze de bevoegdheden escaleren.

- Beperk SSH-toegang indien mogelijk op IP-adres om de blootstelling aanzienlijk te verminderen.

- Schakel firewallsnelheidsbeperking in om geautomatiseerde aanvalspogingen te vertragen en logruis te verminderen.

“Het uitschakelen van root login en het gebruik van op sleutels gebaseerde authenticatie is essentieel om brute-force aanvallen op VPS-systemen te verminderen.” — DigitalOcean-gemeenschap

Windows VPS-hosting

Remote Access & Full Admin

4. Voer OpenClaw uit als een toegewijde niet-rootgebruiker

Het uitvoeren van OpenClaw met rootrechten introduceert onnodige risico's. Als u de OpenClaw-beveiliging op een VPS goed wilt versterken, de agent moet werken onder een beperkte Linux-gebruiker met minimale machtigingen.

Het creëren van een toegewijde gebruiker isoleert de operationele reikwijdte van OpenClaw en zorgt ervoor dat dit zelfs in geval van uitbuiting gebeurt, De systeembrede schade is beperkt. Implementatiedetails omvatten:

- Maak een aparte Linux-gebruiker aan voor OpenClaw-processen zonder beheerdersrechten.

- Sla configuratiebestanden op in de thuismap van die gebruiker in plaats van in gedeelde mappen of systeemmappen.

- Verleen alleen de noodzakelijke bestandsrechten die beperkt zijn tot de mappen die nodig zijn voor de werking.

- Vermijd toegang tot paden op systeemniveau om wijziging van kernsysteembestanden of gegevens van andere gebruikers te voorkomen.

Deze aanpak dwingt het beginsel van de minste privileges af en beperkt de straal van potentiële compromissen aanzienlijk.

5. Dwing netwerkisolatie af met containerisatie

Isolatie creëert een defensieve grens tussen OpenClaw en het hostbesturingssysteem. Om de OpenClaw-beveiliging op een VPS verder te versterken, Het wordt sterk aanbevolen om de agent in Docker of een ander sandboxmechanisme uit te voeren.

Containerisatie zorgt voor scheiding van bestandssystemen, netwerk controle, en beperking van de middelen. Zelfs als het OpenClaw-proces in gevaar komt, de aanvaller blijft beperkt tot de containeromgeving in plaats van directe toegang tot de host te verkrijgen. Best practices voor gecontaineriseerde OpenClaw zijn::

- Gebruik minimale basisimages om het aantal geïnstalleerde pakketten en potentiële kwetsbaarheden te verminderen.

- Voer de container uit als niet-rootgebruiker, zelfs binnen de container.

- Mount alleen de vereiste mappen en vermijd het blootstellen van het gehele hostbestandssysteem.

- Beperk uitgaande netwerktoegang door toegestane externe services te definiëren in plaats van onbeperkte internetverbinding toe te staan.

Containerisolatie transformeert een potentieel systeembreed incident in een ingeperkt probleem op omgevingsniveau, waardoor het herstel aanzienlijk eenvoudiger wordt.

Geavanceerde maatregelen om de OpenClaw-beveiliging op een VPS te versterken

Zodra de VPS-infrastructuur en de basis OpenClaw-configuratie zijn beveiligd, het is cruciaal om geavanceerde beveiligingsmaatregelen te implementeren die de applicatie en server continu beschermen. Het toepassen van deze maatregelen zorgt ervoor dat de OpenClaw-beveiliging op een VPS robuust blijft, zelfs onder veranderende bedreigingen.

Implementeer continue monitoring en inbraakdetectie

Continue monitoring is essentieel voor het detecteren van verdachte activiteiten en het voorkomen van aanvallen voordat deze escaleren. Zonder, zelfs een goed geharde VPS kan geruisloos worden aangetast. Effectief monitoren van OpenClaw houdt het volgende in:

- Implementeer een IDS/IPS-systeem zoals Fail2Ban of Snort: Deze tools detecteren pogingen tot brute kracht, afwijkende inlogpatronen, of ongeautoriseerde toegang en kan kwaadaardige IP-adressen automatisch blokkeren.

- Schakel systeem- en applicatielogboeken in: Het verzamelen van logbestanden voor zowel OpenClaw als het VPS-besturingssysteem zorgt voor audit trails en sneller forensisch onderzoek als er zich een incident voordoet.

- Gebruik logaggregatie- en waarschuwingstools: Diensten zoals Graylog, ELK-stapel, of zelfs cloudgebaseerde monitoring kan waarschuwingen activeren bij abnormaal gedrag, het verminderen van de reactietijd voor beheerders.

Continue monitoring transformeert OpenClaw-beveiliging van reactief naar proactief, bedreigingen opvangen voordat ze schade veroorzaken.

Dwing sterke versleuteling af voor gegevens die onderweg en in rust zijn

Het beschermen van gegevens, zowel onderweg als in rust, is van cruciaal belang om de vertrouwelijkheid en integriteit te behouden. Aanvallers die zich richten op door VPS gehoste applicaties proberen vaak verkeer te onderscheppen of toegang te krijgen tot opgeslagen gevoelige informatie.

De volgende stappen beschrijven hoe u OpenClaw-gegevens veilig kunt versleutelen, zowel tijdens de overdracht als in rust:

- Schakel HTTPS met TLS in voor alle OpenClaw-eindpunten: TLS-certificaten zorgen ervoor dat het verkeer tussen clients en de VPS gecodeerd is en beschermd tegen man-in-the-middle-aanvallen.

- Versleutel opgeslagen gegevens met behulp van versleuteling op bestandssysteemniveau of op databaseniveau: Gevoelige logboeken, configuratiebestanden, of database-inhoud moet worden gecodeerd om blootstelling te voorkomen als een aanvaller toegang krijgt.

Opmerking: Vermijd hardcoding-sleutels in configuratiebestanden. In plaats van, gebruik een veilige kluis of omgevingsvariabelen met beperkte toegang.

Pas op rollen gebaseerde toegangscontrole en API-beveiliging toe

Het beperken van gebruikers- en procesmachtigingen vermindert de potentiële impact van gecompromitteerde inloggegevens. OpenClaw-beveiliging op een VPS verbetert aanzienlijk wanneer gebruikers en API's alleen de minimaal vereiste toegang hebben. Implementatierichtlijnen omvatten:

- Wijs rollen toe met specifieke machtigingen: Scheid administratieve taken van de reguliere bedrijfsvoering om onbedoeld of kwaadwillig misbruik te voorkomen.

- Gebruik API-sleutels met een beperkt bereik: Elke integratie moet met zo min mogelijk privileges plaatsvinden, het voorkomen van toegang die verder gaat dan noodzakelijk is.

- Wissel regelmatig inloggegevens en geheimen af: Dit vermindert het risico op compromissen op de lange termijn als sleutels lekken of zichtbaar zijn.

Op rollen gebaseerde toegang en strikte API-controle versterken het principe van minimale privileges in het OpenClaw-ecosysteem.

Regelmatige back-ups en noodherstelplanning

Een geharde VPS is niet immuun voor misconfiguraties, onbedoelde verwijdering, of ransomware-aanvallen. Het implementeren van systematische back-upstrategieën zorgt voor snel herstel zonder gegevensverlies. De volgende maatregelen bieden een gestructureerde aanpak voor het maken van back-ups van OpenClaw-configuraties en gegevens om snel herstel te garanderen:

- Automatiseer periodieke back-ups van OpenClaw-configuratie en databases: Bewaar back-ups op een aparte server of cloudopslag om gelijktijdige compromittering te voorkomen.

- Test back-upherstelprocedures: Controleer regelmatig of back-ups correct kunnen worden hersteld om de downtime tijdens een incident te verminderen.

- Onderhoud versiebeheer van back-ups: Door meerdere back-upversies te behouden, kunt u herstellen van corruptie of kwaadwillige wijzigingen.

Back-upstrategieën minimaliseren bedrijfsonderbrekingen en versterken de veerkracht voor OpenClaw-activiteiten op een VPS. (Rekening Back-uphosting)

Voer beveiligingsaudits en kwetsbaarheidsscans uit

Zelfs na het toepassen van alle voorgaande maatregelen om de OpenClaw-beveiliging op een VPS te versterken, continue auditing zorgt ervoor dat de omgeving beschermd blijft tegen nieuwe kwetsbaarheden. Regelmatig scannen identificeert configuratieafwijkingen of opkomende bedreigingen. Geavanceerde auditstappen zijn dat wel:

- Voer geautomatiseerde kwetsbaarheidsscans uit: Tools zoals OpenVAS of Nessus controleren op verouderde pakketten, blootgestelde poorten, en misconfiguraties.

- Voer periodiek handmatige beveiligingsaudits uit: Controleer de systeeminstellingen, firewall-regels, en OpenClaw-configuraties voor mogelijke zwakke punten.

Door de tijdens scans geïdentificeerde gaten te dichten wordt de verharding op lange termijn in stand gehouden en wordt het risico op uitbuiting verminderd.

Implementeer redundantie en hoge beschikbaarheid (Optioneel maar aanbevolen)

Voor productieomgevingen, Het behouden van de uptime is ook een cruciaal aspect van beveiliging. Denial-of-service-aanvallen of serverstoringen kunnen worden beperkt door een redundante infrastructuur te ontwerpen. Overwegingen voor hoge beschikbaarheid zijn onder meer:

- Gebruik load balancers en failover VPS-instances: Verdeel het verkeer en handhaaf de servicecontinuïteit als een enkele VPS in gevaar komt.

- Synchroniseer configuraties tussen instanties: Zorg ervoor dat alle OpenClaw-instanties consistente beveiligingsinstellingen behouden.

Redundantiestrategieën vormen een aanvulling op de verhardingsinspanningen, ervoor te zorgen dat zelfs onder aanval, OpenClaw blijft betrouwbaar en veilig.

Laatste gedachten over het versterken van OpenClaw-beveiliging op een VPS

Het beveiligen van OpenClaw op een VPS vereist een systematische aanpak die zich op serverniveau richt, infrastructuurniveau, en kwetsbaarheden op applicatieniveau. Aanvankelijk, de VPS zelf moet worden gehard door middel van de juiste SSH-configuratie, firewall-regels, en regelmatige systeemupdates. Fundamentele infrastructuurmaatregelen, inclusief het beperken van OpenClaw-blootstelling, havens controleren, en het afdwingen van netwerkisolatie, creëer een sterke basis.

Het uitvoeren van OpenClaw als een toegewijde niet-rootgebruiker en het gebruik van containerisatie verkleint de potentiële aanvalsoppervlakken verder. Door de stappen te volgen om de OpenClaw-beveiliging op een VPS te versterken, het kan veilig werken, het minimaliseren van de risico's die gepaard gaan met openbare VPS-implementaties.

Veelgestelde vragen (FAQ)

Waarom is het nodig om OpenClaw te verharden op een VPS?

VPS-omgevingen zijn blootgesteld aan internet en kwetsbaar voor geautomatiseerde aanvallen. Zonder goede beveiliging, aanvallers kunnen open poorten misbruiken, zwakke geloofsbrieven, of verkeerd geconfigureerde services, waardoor zowel OpenClaw als de server mogelijk in gevaar worden gebracht.

Kan ik OpenClaw veilig uitvoeren met rootrechten?

Nee. Het uitvoeren van OpenClaw als root verhoogt het risico op systeembrede compromittering als de applicatie wordt uitgebuit. Gebruik altijd een speciale niet-root Linux-gebruiker met beperkte machtigingen om potentiële schade te minimaliseren.

Hoe helpt containerisatie de OpenClaw-beveiliging te versterken??

Containerisatie isoleert OpenClaw van het hostsysteem, het bieden van bestandssysteemscheiding, gecontroleerde netwerktoegang, en beperkte middelen. Zelfs als de container in gevaar komt, de aanvaller heeft geen directe toegang tot de onderliggende VPS.

Hoe vaak moet ik beveiligingsaudits en kwetsbaarheidsscans uitvoeren??

Regelmatig en consequent. Geautomatiseerde scans kunnen wekelijks of maandelijks worden uitgevoerd, terwijl handmatige audits periodiek moeten worden uitgevoerd om de configuratie-integriteit te verifiëren.