Reageer servercomponenten (RSC) hebben de prestaties van webapplicaties aanzienlijk verbeterd door verwerking op de server mogelijk te maken terwijl de reactiviteit van React aan de clientzijde behouden blijft. Echter, een kritiek beveiligingsprobleem, genaamd React2Shell (CVE-2025-55182), Er is ontdekt dat miljoenen webapplicaties bedreigen. Door dit beveiligingslek kan niet-geverifieerde code op afstand worden uitgevoerd (RCE) en heeft een maximale ernstgraad van CVSS 10, onderstreept het kritische karakter ervan.

In deze gids, we verkennen de details van React2Shell, getroffen kaders, potentiële risico's, mitigerende stappen, en best practices voor het beveiligen van uw op React gebaseerde infrastructuur.

Wat is React2Shell (CVE-2025-55182)?

React2Shell is een kwetsbaarheid die React Server Componenten treft, evenals raamwerken en bundelaars die daarvan afhankelijk zijn, inclusief Next.js, Reageer router, De jouwe, en diverse RSC plugins voor Vite en Parcel. De hoofdoorzaak komt voort uit de onveilige omgang met geserialiseerde payloads. Wanneer een kwaadaardig HTTP-verzoek een serverfunctie-eindpunt bereikt, React deserialiseert de payload zonder adequate validatie, waardoor aanvallers mogelijk willekeurige code op de server kunnen uitvoeren.

Deze kwetsbaarheid heeft gevolgen voor verschillende veelgebruikte React-versies:

- 19.0.0

- 19.1.0

- 19.1.1

- 19.2.0

En de volgende pakketten:

- react-server-dom-pakket

- reageer-server-dom-turbopack

- reageer-server-dom-webpack

Zelfs applicaties die niet expliciet gebruik maken van React Server Components kunnen indirect getroffen worden als ze afhankelijk zijn van bibliotheken die RSC ondersteunen.

WordPress-webhosting

Vanaf $ 3,99/maandelijks

Waarom React2Shell een kritieke bedreiging is

Het niet-geverifieerde karakter van React2Shell maakt het bijzonder gevaarlijk. Aanvallers hebben geen inloggegevens of API-tokens nodig; ze hoeven alleen maar een kwaadaardig HTTP-verzoek te maken om het beveiligingslek te misbruiken. De impact kan omvatten:

- Volledig servercompromis

- Gegevensexfiltratie uit kwetsbare applicaties

- Implementatie van ransomware of malware in in de cloud gehoste React-apps

- Massale uitbuiting in geautomatiseerde aanvalscampagnes

Beveiligingsonderzoekers schatten dat op tot 40% van de cloudomgevingen die React en Next.js gebruiken, kunnen worden blootgesteld, terwijl Eenheid 42 meldt bijna een miljoen potentieel getroffen servers wereldwijd.

De combinatie van wijdverbreide adoptie en kritieke ernst verklaart waarom onmiddellijke mitigatie absoluut noodzakelijk is. Volgens reageren.dev:

“Een niet-geverifieerde aanvaller kan een kwaadaardig HTTP-verzoek versturen naar elk Server Function-eindpunt dat dat doet, wanneer gedeserialiseerd door React, zorgt voor uitvoering van externe code op de server.”

Hoe React Server-componenten werken

Reageer servercomponenten (RSC) laat ontwikkelaars bepaalde delen van een React-applicatie op de server draaien terwijl de rest op de client blijft, improving performance, bundelgroottes verkleinen, en het verbeteren van SEO.

Goedkope VPS-server

Vanaf $ 2,99/maandelijks

Echter, deze dualiteit introduceert een potentieel aanvalsoppervlak als payloads die door de client worden verzonden, niet veilig worden afgehandeld. De RSC-workflow omvat verschillende belangrijke stappen:

- Client-server-functietoewijzing: Wanneer een client interactie heeft met een component, React vertaalt deze functieaanroepen naar HTTP-verzoeken gericht op servereindpunten. Door deze abstractie kan de client gegevens opvragen of functies uitvoeren zonder de serverlogica direct bloot te leggen.

- Uitvoering van serverfuncties: Eenmaal ontvangen, de server deserialiseert de HTTP-payload en voert de overeenkomstige serverfunctie uit. Het is in dit stadium dat de React2Shell-kwetsbaarheid ontstaat, omdat onjuiste validatie van geserialiseerde payloads aanvallers in staat kan stellen kwaadaardige instructies te injecteren, mogelijk het uitvoeren van code op afstand.

- Gegevens retourneren: Na het uitvoeren van de functie, de server stuurt alleen de noodzakelijke gegevens terug naar de client. Door deze selectieve overdracht blijven de applicatieprestaties behouden en wordt de blootstelling aan gegevens minimaal, maar als stap 2 wordt gecompromitteerd, de server zelf wordt kwetsbaar.

Door de fout in stap te benadrukken 2, het wordt duidelijk waarom het beveiligen van deserialisatie en het valideren van payloads van cruciaal belang is voor het voorkomen van aanvallen zoals React2Shell.

Frameworks en bundelaars beïnvloed door React2Shell

Verschillende veelgebruikte frameworks en bundelaars integreren React Server Components in hun workflows, wat betekent dat een kwetsbaarheid in RSC zich indirect naar applicaties kan verspreiden. Ontwikkelaars moeten hun volledige afhankelijkheidsboom bekijken om inzicht te krijgen in de potentiële blootstelling en dienovereenkomstig maatregelen voor de beperking ervan te plannen.

Betrokken raamwerken omvatten:

- Next.js: Bekend om weergave op de server (SSR) en hybride statische toepassingen, Next.js maakt gebruik van RSC om de paginaweergave te optimaliseren. Kwetsbare versies kunnen onbedoeld servereindpunten blootstellen aan aanvallers.

- Reageer router: Hoewel vaak gebruikt voor routering aan de clientzijde, de experimentele RSC API's kunnen RSC-kwetsbaarheden overnemen.

- De jouwe: Een modern React-framework dat sterk afhankelijk is van RSC voor dynamische server-client-integratie. Verkeerd geconfigureerde instances kunnen worden uitgebuit via vervaardigde payloads.

Kwetsbare bundelplug-ins zijn onder meer:

Windows VPS-hosting

Remote Access & Full Admin

- @parcel/rsc

- @vitejs/plugin-rsc

- Redwood-SDK (rwsdk)

Zelfs als de kerntoepassingscode niet rechtstreeks RSC-eindpunten gebruikt, deze raamwerken en plug-ins kunnen kwetsbaarheden introduceren, waardoor het voor ontwikkelaars van cruciaal belang is om alle afhankelijkheden te controleren en updates onmiddellijk toe te passen.

Kwetsbare versies identificeren

Om te bepalen of uw applicaties risico lopen, een gedetailleerde versie-audit is noodzakelijk. Dit zorgt ervoor dat geen enkel kwetsbaar onderdeel ongepatcht blijft.

- React Server Component-versies: Het kwetsbare bereik is 19.0.0 door 19.2.0.

- RSC-pakketten: Controleer dat react-server-dom-pakket, reageer-server-dom-turbopack, en react-server-dom-webpack zijn bijgewerkt naar beveiligde versies.

- Afhankelijkheden van leeftijdsgenoten: Frameworks zoals Next.js, Reageer router, en Waku kan deze RSC-pakketten indirect bevatten. Het controleren van deze afhankelijkheden is essentieel om verborgen risico’s te voorkomen.

Hier is een praktisch voorbeeld van versie-audit met behulp van npm:

- npm lijst react-server-dom-webpack

- npm lijst react-server-dom-pakket

- npm lijst react-server-dom-turbopack

Het uitvoeren van deze controles zorgt ervoor dat u alle componenten identificeert die vatbaar zijn voor React2Shell en helpt bij het prioriteren van patchinspanningen.

Onmiddellijke mitigatie- en upgradestrategie

React heeft gepatchte versies uitgebracht voor alle kwetsbare RSC-pakketten. Onmiddellijke actie is noodzakelijk omdat tijdelijke oplossingen die door hostingproviders alleen worden geboden, applicaties niet volledig beveiligen.

Pakketupgrades

- Reageer servercomponentpakketten:

- react-server-dom-pakket → nieuwste versie

- react-server-dom-turbopack → nieuwste versie

- react-server-dom-webpack → nieuwste versie

- Framework-specifieke upgrades:

- Next.js:

o npm installeer [email protected] # voor 15.0.x

o npm installeer [email protected] # voor 15.1.x

o npm installeer [email protected] # voor 15.2.x

o npm installeer [email protected] # voor 15.3.x

o npm installeer [email protected] # voor 15.4.x

o npm installeer [email protected] # voor 15.5.x

o npm installeer [email protected] # voor 16.0.x

- Reageer router:

o npm installeer react@latest react-dom@latest react-server-dom-parcel@latest react-server-dom-webpack@latest @vitejs/plugin-rsc@latest

- Redwood-SDK: Zorg ervoor dat rwsdk ≥ 1.0.0-alfa is.0 of gebruik de nieuwste bètaversie.

- Waku- en Vite RSC-plug-ins: Upgrade react-server-dom-webpack en bijbehorende RSC-plug-inversies.

Tijdelijke oplossingen voor hostingproviders

Terwijl sommige cloudproviders tijdelijke patches hebben geïmplementeerd om de blootstelling te verminderen, uitsluitend vertrouwen op deze maatregelen is niet veilig. Onmiddellijke pakketupgrades blijven de belangrijkste verdediging tegen uitbuiting.

Opmerking: Voor omgevingen die afhankelijk zijn van React Server Components, met behulp van een robuuste VPS-oplossing met volledige root-toegang, zoals die aangeboden door kolonel Maneged VPS Hosting, kan de implementatie en het testen van patches vereenvoudigen.

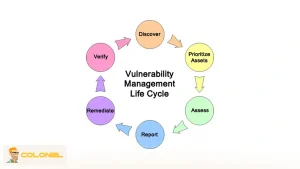

Stapsgewijs beheer van kwetsbaarheden

Het effectief beheren van React2Shell vereist een gestructureerde aanpak:

- Inventariseer alle React-pakketten: Gebruik npm of garen om elke afhankelijkheid te identificeren die geschikt is voor RSC-functionaliteit.

- Controleer versies: Controleer of alle pakketten buiten het kwetsbare bereik vallen.

- Afhankelijkheden bijwerken: Pas gepatchte versies toe om blootstelling te elimineren.

- Valideer het gebruik van de serverfunctie: Beoordeel of eventuele indirecte afhankelijkheden nog steeds RSC-eindpunten bloot kunnen leggen.

- Toepassingen testen: Na het updaten, bevestig dat de applicatie functioneert zoals verwacht zonder regressie.

Het volgen van deze stappen zorgt voor een alomvattend antwoord op React2Shell en verkleint de kans op resterende kwetsbaarheden.

Preventieve maatregelen die verder gaan dan alleen patchen

Zelfs na het toepassen van de nodige updates, het aannemen van sterke ontwikkelings- en implementatiepraktijken zal het toekomstige risico van soortgelijke kwetsbaarheden verminderen. Aanbevolen praktijken zijn:

- Schakel ongebruikte serverfuncties uit: Schakel alleen eindpunten aan de serverzijde in die actief vereist zijn, reducing potential attack surfaces.

- Invoervalidatie: Dwing strikte validatie en sanering af van alle gegevens die van clients naar de server worden verzonden, het voorkomen van injectie-aanvallen.

- Geautomatiseerde afhankelijkheidsupdates: Tools zoals Dependabot of Renovate kunnen automatisch kwetsbare pakketten detecteren en updates voorstellen.

- Code-audits: Controleer pakketten van derden regelmatig op onveilige deserialisatiepatronen en andere beveiligingsproblemen.

Deze maatregelen vormen een aanvulling op patching en creëren een veerkrachtiger applicatiearchitectuur.

Lessen van React2Shell

Het React2Shell-incident benadrukt cruciale lessen voor ontwikkelaars en organisaties die met moderne webframeworks werken:

- Complexiteit leidt tot kwetsbaarheden: Hybride server-clientframeworks zoals RSC introduceren nieuwe potentiële aanvalsvectoren.

- Indirecte afhankelijkheden zijn belangrijk: Applicaties kunnen zelfs zonder direct gebruik van RSC-eindpunten kwetsbaar zijn als afhankelijke pakketten deze bevatten.

- Snelle patch-implementatie is essentieel: Zeer ernstige kwetsbaarheden (CVSS 10) onmiddellijk vereisen, organisatiebrede actie om risico's te minimaliseren.

Voorbeeld: Een SaaS-platform dat meerdere Next.js-applicaties beheert, zou de implementatie van patches kunnen automatiseren via CI/CD-pijplijnen. Deze aanpak vermindert menselijke fouten, zorgt voor consistente beveiligingsupdates, en vermindert de blootstelling aan aanvallen zoals React2Shell.

Conclusie

Reageer2Shell (CVE-2025-55182) vertegenwoordigt een kritieke RCE-kwetsbaarheid in het React-ecosysteem, met name van invloed op servercomponenten en gerelateerde raamwerken. De combinatie van niet-geverifieerde toegang, wijdverbreide adoptie, en een CVSS 10 classificatie maakt het tot een topveiligheidsprioriteit. Onmiddellijke stappen omvatten:

- Upgraden van alle kwetsbare RSC-pakketten

- Betrokken frameworks en plug-ins updaten

- Valideren van het gebruik van serverfuncties

- Preventieve codeerpraktijken toepassen

Door deze updates proactief te beheren en veilige praktijken te implementeren, Ontwikkelaars kunnen veerkrachtig blijven, presterend, en veilige, op React gebaseerde omgeving.

Veelgestelde vragen over React2Shell- en RSC-kwetsbaarheden

Is mijn React-app kwetsbaar als ik geen serverfuncties gebruik??

Als uw app en zijn afhankelijkheden React Server Components of serverfunctie-eindpunten niet implementeren, het wordt niet beïnvloed. Echter, verifieer altijd indirecte afhankelijkheden.

Hoe snel moet ik pleisters aanbrengen??

Immediately. CVSS 10 kwetsbaarheden zijn van cruciaal belang, en elke vertraging vergroot het risico op uitbuiting.

Zijn de maatregelen van de hostingprovider voldoende??

Nee. Tijdelijke patches kunnen de blootstelling verminderen, maar kunnen aanvallen niet volledig voorkomen. Het bijwerken van afhankelijkheden is verplicht.

Kunnen geautomatiseerde tooling toekomstige kwetsbaarheden helpen voorkomen??

Ja. Hulpmiddelen zoals Dependabot, Renoveer, en npm audit kan kwetsbare pakketten automatisch waarschuwen en upgraden.

Welke raamwerken worden beïnvloed naast React?

Next.js, Reageer router, De jouwe, Redwood-SDK, en bepaalde Vite/Parcel RSC-plug-ins worden beïnvloed.